FreeIPA Nedir?

FreeIPA, Linux (Fedora), 389 Dizin Sunucusu, MIT Kerberos, NTP, DNS, Dogtag'ı (Sertifika Sistemi) birleştiren entegre bir güvenlik bilgi yönetimi çözümüdür. Bir web arayüzü ve komut satırı yönetim araçlarından oluşur. FreeIPA, Linux/UNIX ağ ortamları için entegre bir Kimlik ve Kimlik Doğrulama çözümüdür. Bir FreeIPA sunucusu, bir bilgisayar ağının güvenlik yönlerini yönetmek için gerekli olan kullanıcı, gruplar, ana bilgisayarlar ve diğer nesneler hakkında verileri depolayarak merkezi kimlik doğrulama, yetkilendirme ve hesap bilgileri sağlar. FreeIPA, kurulum ve konfigürasyon görevlerinin yönetim kolaylığı ve otomasyonuna çok güçlü bir şekilde odaklanan, iyi bilinen Açık Kaynak bileşenleri ve standart protokoller üzerine kurulmuştur.

Yedeklilik ve ölçeklenebilirlik sağlamak için birden fazla FreeIPA sunucusu bir FreeIPA Etki Alanında kolayca yapılandırılabilir. 389 Dizin Sunucusu , ana veri deposudur ve eksiksiz bir çok yöneticili LDAPv3 dizin altyapısı sağlar. Tek Oturum Açma kimlik doğrulaması, MIT Kerberos KDC aracılığıyla sağlanır. Kimlik doğrulama yetenekleri, Dogtag projesine dayalı entegre bir Sertifika Yetkilisi tarafından artırılır. İsteğe bağlı olarak Etki Alanı Adları , entegre ISC Bind sunucusu kullanılarak yönetilebilir .Erişim kontrolü , yönetim görevlerinin delegasyonu ve diğer ağ yönetimi görevleri ile ilgili güvenlik yönleri , Web UI veya ipa Komut Satırı aracı aracılığıyla tamamen merkezileştirilebilir ve yönetilebilir .

LDAP Nedir?

Lightweight Directory Access Protocol veya kısaca LDAP TCP/IP üzerinde çalışan indeks servislerini sorgulama ve değiştirme amacıyla kullanılan uygulama katmanı protokolü. Bu protokol, OpenLDAP, Sun Directory Server, Microsoft Active Directory gibi indeks sunucuları tarafından kullanılmaktadır.

FreeIPA'da Şimdi Neler Var?

FreeIPA şimdiye kadar birleştiren entegre bir çözümdür

- Linux (şu anda Fedora veya Red Hat Enterprise Linux)

- 389 Dizin Sunucusu

- MİT Kerberos

- NTP

- DNS

- Web ve komut satırı sağlama ve yönetim araçları

- Dogtag Sertifika Sistemi

- Aktif Dizin Entegrasyonu

- Weblogic sunucusu ile entegrasyon

Sürüm 1

Bir yöneticinin, merkezi kimlik doğrulama ve kullanıcı kimliği yönetimi için bir veya daha fazla FreeIPA sunucusunu hızlı bir şekilde kurmasını, kurmasını ve yönetmesini sağlar.

Sürüm 2

- FreeIPA çekirdeğine DNS ve Sertifika Yetkilisi ekleme

- Bir yöneticinin bir makineye FreeIPA alanına katılmasına izin verme

- Birleştirilen makineye kerberos anapara ve sertifika verilmesi

- Hizmetlere hizmet anahtar sekmeleri ve hizmet sertifikaları sağlama

- Sağlandıktan sonra tuş sekmelerini ve sertifikaları yönetme

- FreeIPA genişletilebilirliği için eklenti mimarisi

- Kimlik doğrulama, yetkilendirme, önbelleğe alma, bağlantı yönetimi için FreeIPA İstemci kodu

- Merkezi olarak yönetilen ağ grupları ve automount

Sürüm 3

- AD'den Linux kaynaklarına SSO'ya izin veren Kerberos çapraz bölge güvenleri biçiminde Active Directory Entegrasyonu

- Dogtag 10 veya CA'sız kurulum ile entegrasyon

Sürüm 4

2FA Kerberos Kimlik Doğrulaması , Daha İyi Kontrol Erişimi, Güven geliştirmeleri

FreeIPA Kurulum Öncesi Gereksinimler

İlk olarak kurulum adımlarını belirleyelim.

- Paket listesinin güncellenmesi

- Hostname belirlenmesi

- Host kaydı düzenlenmesi

- Statik IP verilmesi

- FreeIPA Kurulumu

- Firewall Yapılandırılması

- FreeIPA GUI Erişimi

Paket listesini güncelleyerek işlemlere başlayalım.

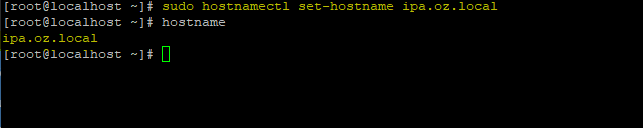

sudo dnf update -y ipa.oz.local örnek bir isim olarak kullanılmıştır. Sunucunuzun ana bilgisayar adı ayarlamak istediğiniz isim ile ip.oz.local kısmını kendinize göre özelleştiriniz.

FreeIPA’ya erişmek ve kullanmak için tam nitelikli bir alan adına sahip olmanız gerekir. Kullanmak istediğiniz FQDN ana bilgisayar adını belirlememiz gerekiyor. DNS sunucumuz kullanılarak FQDN çözülebililir. Ancak, bir DNS sunucunuz yoksa, tam nitelikli ana bilgisayar adımız için sistem IP adresini çözmek için sunucu üzerinde ana bilgisayar dosyasına manuel olarak girişler eklememiz gerekir. Bu yüzden hostname adı düzenleyelim.

sudo hostnamectl set-hostname ipa.oz.local

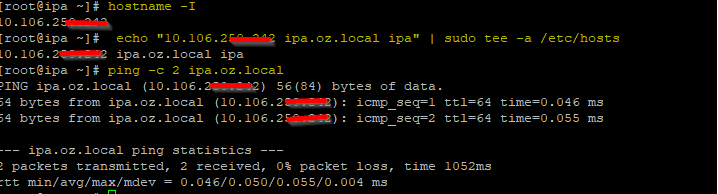

Ana bilgisayar adı için kullanılan etki alanı, sunucuya ulaşmak için IP adresini çözmelidir. Bunun için host dosyası düzenleyelim.

Aşağıdaki ip adresi ve bilgisayar adı kısımlarını kendi sunucunuza göre özelleştiriniz.

echo "192.168.0.110 ipa.oz.local ipa" | sudo tee -a /etc/hostsŞimdi, sistemin sunucu ismini çözümlediğini test etmek için ana bilgisayara ping atabileceğini onaylayın.

ping -c 2 ipa.oz.local

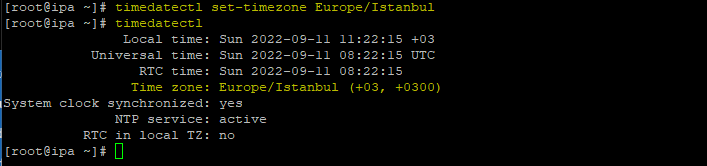

Saat dilimi de diğer temel ayarlar gibi, kendi saat diliminize göre güncellemeliyiz.

sudo timedatectl set-timezone Europe/Istanbul

Değişikliklerin tam olarak geçerli olması için, sistemi yeniden başlatın.

sudo reboot nowFreeIPA Kurulumu ve Yapılandırma

FreeIPA Sunucu ve istemci paketleri, varsayılan Uygulama akışı deposu aracılığıyla mevcuttur, ancak bunları elde etmek için önce, kullandığımız AlmaLinux veya Rocky Linux'ta IDM – Kimlik Yönetimi sistem modülünü etkinleştirmemiz gerekir.

sudo dnf install @idm:DL1Sunucu sisteminizde IDM modülü etkinleştirildikten sonra, FreeIPA için gerekli tüm paketleri sistemimize kurmanın zamanı geldi.

sudo dnf install ipa-serverFreeIPA DNS sunucusunu da kurmak istiyorsanız, aşağıdaki komutu da çalıştırın:

sudo dnf install ipa-server-dns bind-dyndb-ldapŞimdiye kadar AlmaLinux veya Rocky'de FreeIPA sunucusunu kurmak için gerekli olan tüm önemli şeyleri indirdik ve kurduk, o halde başlayalım.

sudo ipa-server-installYukarıdaki komut, metin tabanlı sihirbazı başlatacaktır. Size bazı genel sorular soracaktır. İlk olanlar BIND DNS entegrasyonu olacak, varsayılan olarak ' HAYIR ' olarak ayarlanacaktır. Bu nedenle, onsuz devam etmek için Enter'a basmanız yeterlidir . Ancak, alan adlarını çözmek için Alma veya Rocky'nizde bir BIND DNS ayarlamak istiyorsanız, evet yazın ve Enter tuşuna basın.

Bundan sonra, komut dosyası, sunucu ana bilgisayar adını ve ana bilgisayar adı için belirlediğiniz etki alanını otomatik olarak algılar.

Bu nedenle, her iki seçenek için de Enter tuşuna basmanız yeterlidir .

Yukarıdaki girişleri ayarladıktan sonra, kurulum sizden bir dizin yöneticisi şifresi ve web arayüzü için IPA yönetici şifresi ayarlamanızı isteyecektir. Ardından, NTP sunucusunu, varsayılanı ( hayır ) kronik olarak kabul edecek şekilde yapılandırmanızı veya seçiminize göre evet yazmanızı isteyecektir.

Sistemi bu değerleri yapılandırmaya devam etmenizi istediğinde , evet yazın ve Enter tuşuna basın.

Linux Güvenlik Duvarını Yapılandırması

Sunucunuzu bir bulut hizmetinde kullanıyorsanız, aşağıdaki bağlantı noktalarını beyaz listeye almak için güvenlik duvarını kullanın.

Kritik uygulamaların dış dünyaya açılması her zaman güvenlik açığı oluşacaktır.

Bu ağ bağlantı noktalarının açık olduğundan emin olmalısınız.

TCP Ports:

80, 443: HTTP/HTTPS

389, 636: LDAP/LDAPS

88, 464: Kerberos

UDP Ports:

88, 464: Kerberos

123: NTP

Eğer sunucu sisteminizde Firewalld kullanıyorsanız, aşağıdaki iki komutu çalıştırmanız yeterlidir.

sudo firewall-cmd --add-service={http,https,dns,ntp,freeipa-ldap,freeipa-ldaps} --permanent

sudo firewall-cmd --reloadFreeIPA GUI Web Arayüzü

Kurulum komut dosyası tarafından tamamlandıktan sonra, sistem tarayıcınızı açın ve başlangıçta sistem için belirlediğiniz FQDN ana bilgisayar adına yönlendirilecektir.

https://demo.example.com ve https://your-server-ip adreslerine otomatik olarak FQDN'ye yönlendirecektir.

FreeIPA'ya giriş yapmak için varsayılan kullanıcı adı admin parola ise, bu makalenin kurulum adımlarında FreeIPA sunucusunu kurarken belirlediğiniz parola ile aynıdır.