Endpoint Protection

Bu makalede, Configuration Manager ile Endpoint Protection nasıl yükleneceğini ve yönetileceği hakkında genel bir bakış sunmak için tasarlanmıştır. Temel olarak işlemler aşağıdaki şekilde olacaktır.

Endpoint Protection, Configuration Manager hiyerarşinizdeki istemci bilgisayarlar için kötü amaçlı yazılımdan koruma ilkelerini ve Windows Defender Güvenlik Duvarı güvenliğini yönetir.

- Kötü amaçlı yazılımdan koruma ilkelerini yapılandırın, Güvenlik duvarı ayarlarını Windows Defender ve seçili bilgisayar gruplarına Uç Nokta için Microsoft Defender yönetin.

- İstemci bilgisayarları güncel tutmak için en son kötü amaçlı yazılımdan koruma tanım dosyalarını indirmek için Configuration Manager yazılım güncelleştirmelerini kullanın.

- E-posta bildirimleri gönderin, konsol içi izlemeyi kullanın ve raporları görüntüleyin. Bu eylemler, istemci bilgisayarlarda kötü amaçlı yazılım algılandığında yönetici kullanıcılara bilgi verir.

Windows 10 ve Windows Server 2016 bilgisayarlardan başlayarak, Microsoft Defender Virüsten Koruma zaten yüklüdür. Bu işletim sistemleri için, Configuration Manager istemcisi yüklendiğinde Microsoft Defender Virüsten Koruma için bir yönetim istemcisi yüklenir. Windows 8.1 ve önceki bilgisayarlarda Endpoint Protection istemcisi Configuration Manager istemcisiyle birlikte yüklenir.

- Kötü amaçlı yazılım ve casus yazılım algılama ve düzeltme

- Rootkit algılama ve düzeltme

- Kritik güvenlik açığı değerlendirmesi ve otomatik tanım ve altyapı güncelleştirmeleri

- Ağ İnceleme Sistemi aracılığıyla ağ güvenlik açığı algılama

- Kötü amaçlı yazılımları Microsoft bildirmek için Bulut Koruma Hizmeti ile tümleştirme. Bu hizmete katıldığınızda, Endpoint Protection istemcisi veya Microsoft Defender Virüsten Koruma, bir bilgisayarda tanımlanamayan kötü amaçlı yazılım algılandığında Kötü Amaçlı Yazılımdan Koruma Merkezi'nden en son tanımları indirir.

Daha fazla bilgi için bakınız: https://learn.microsoft.com/tr-tr/intune/configmgr/protect/deploy-use/endpoint-protection

- GPO ile Windows Defender yönetimi yapılıyorsa karmaşıklığa yol açabilir. Bu yüzden sccm ile yönetim yapılacaksa GPO ayarları kapatmanız gerekmektedir. SCCM ile yönetmeden önce GPO ile yönetimi inceleyebilirsiniz. Sizin için daha kullanışlı olabilir.

- SCCM ile bir Windows Defender yönetim politikası uyguladıktan sonra, bu politikayı SCCM üzerinden kaldırmak veya kapatmak, istemci tarafındaki ayarların eski haline dönmesini sağlamaz. Ayarları sıfırlamak için manuel müdahale etmeniz gerekmektedir. Bu yüzden tüm yapıya uygulamadan önce bir kaç bilgisayarda test etmek önem arz eder.

- Bu kılavuz içinde bulunan Endpoint Protection Troubleshooting kısmını okumadan kuruluma geçmeyiniz.

- İstemciler güncellemeyi alabilmesi için öncelikle boundary yapılandırmasının düzgün yapılmış olması gereklidir.

- Endpoint Protection işlemlerinden önce ajan dağıtım işlemlerini ve collection işlemlerini gerçekleştiriniz.

- Endpoint Protection kurulumundan önce Software Update Point rolünün kurulumunun ve yapılandırılmasının yapılmış olması gerekmektedir.

- Endpoint Protection Point rolü hiyerarşi seviyesinde bir seçenektir. SCCM hiyerarşisinde sadece bir sunucuya bu rol kurulabilmekte ve bu rolü Primary Site rolünün bulunduğu sunucuya veya tek başına bir sunucuya yüklemeniz önerilmektedir.

01|Endpoint Protection Role Install

Endpoint Protection zorunlu bir Site Sistemi değildir. Şirketinizde ücretli bir virüsten koruma çözümünüz yok ise veya SCCM virüsten koruma çözümünüz olarak kullanmayı planlıyorsanız Endpoint Protection Point rolünü yüklemeniz yeterlidir.

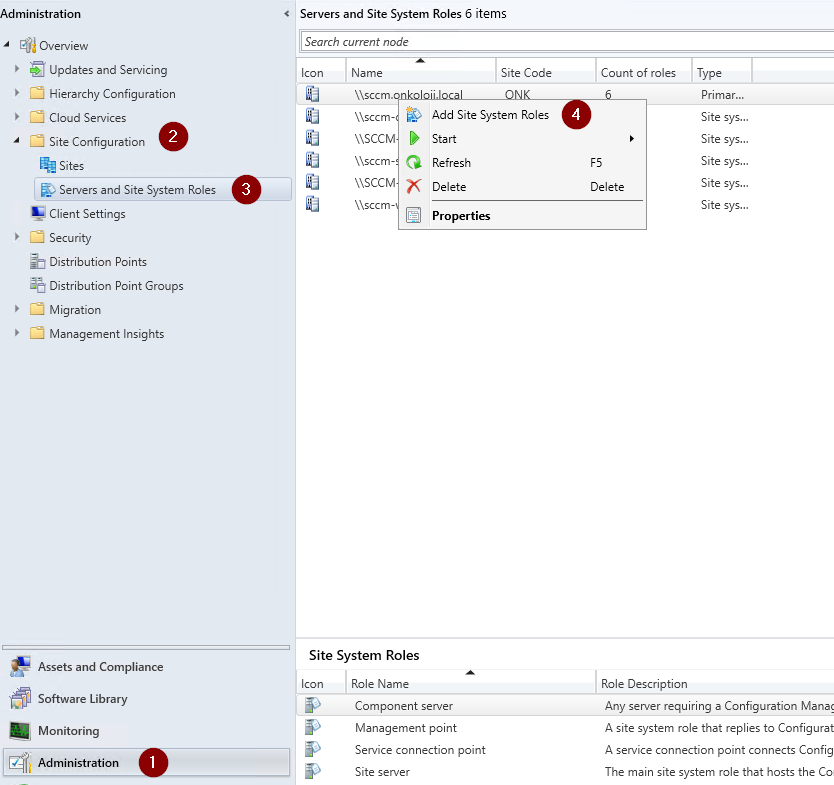

SCCM Consol üzerinden → Administration → Site Configuration → Servers and Site System Roles bölümünden Site System alanına sağ tıklayarak Add Site System Roles seçeneğine seçilir.

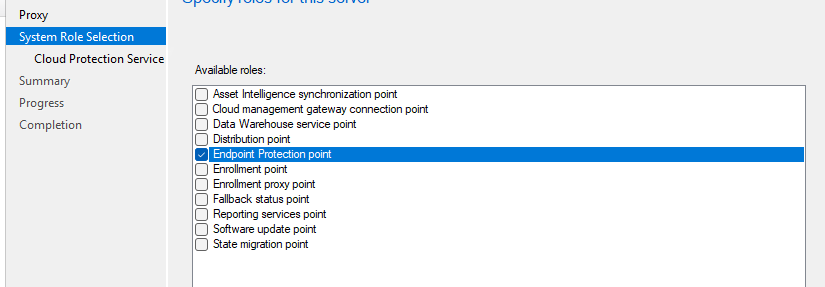

System Role Selection bölümünden Endpoint Protection Point seçeneğini seçiyoruz ve çıkan ekrana OK tıklayarak devam ediyoruz. Diğer tüm kısımlar varsayılan olarak bırakılabilir.

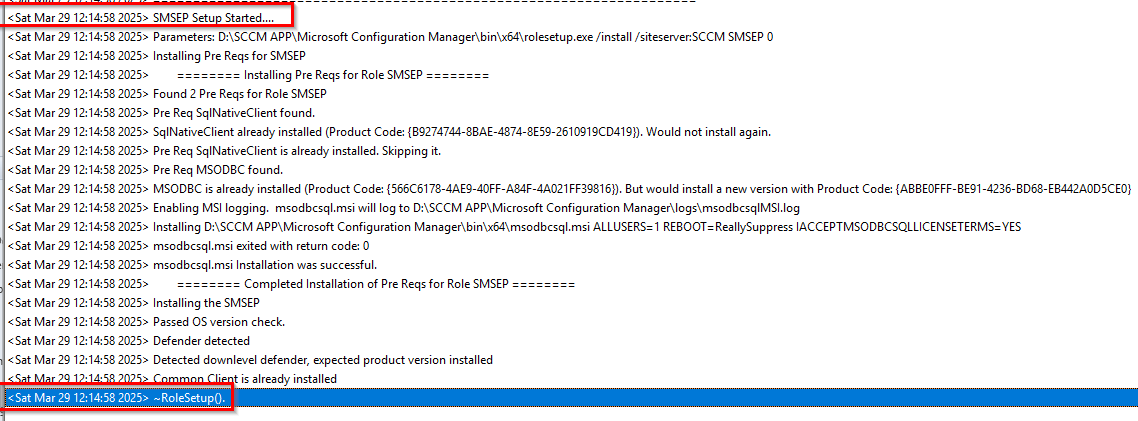

Kurulum arka planda devam etmektedir. İşlemi takip etmek için EPSetup.log isimli log dosyasını kontrol edebilirsiniz.

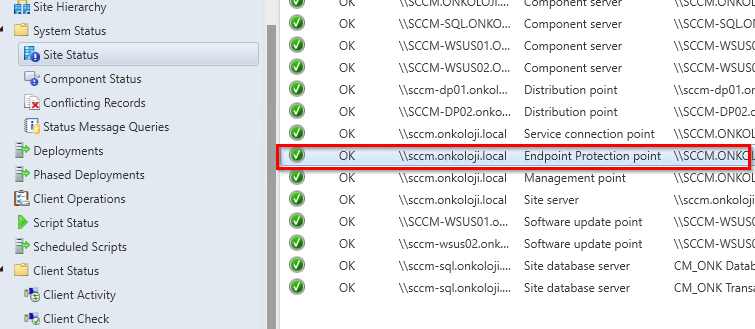

Ek olarak Monitoring → System Status → Site Status alanından rolünün geldiğini görebilirsiniz.

02|Software Update Point Settings

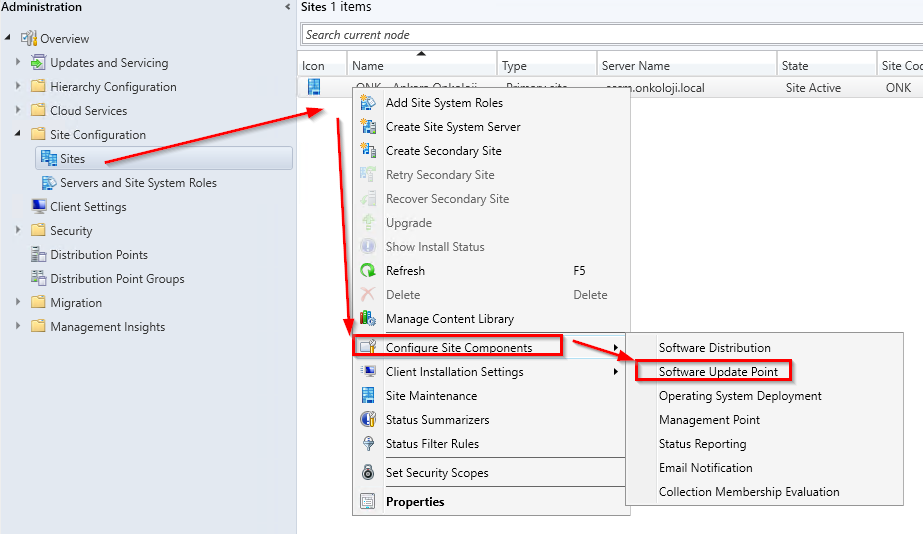

Endpoint Protection Point rolünün kurulumundan sonra, Software Update Point üzerine System Center Endpoint Protection güncellemelerinin sync edilmesi gereklidir. Bunun için Administration → Site Configuration → Sites alanında bulunan site bilgisine sağ tıklayarak Configure Site Components → Software Update Point seçeneğine tıklıyoruz.

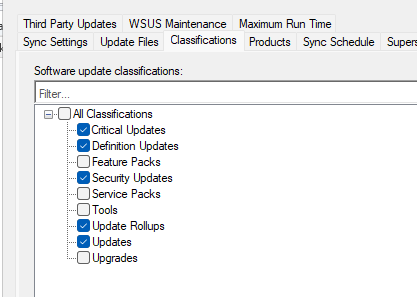

Açılan pencerede Classifications kısmından Definition Updates ekleyin.

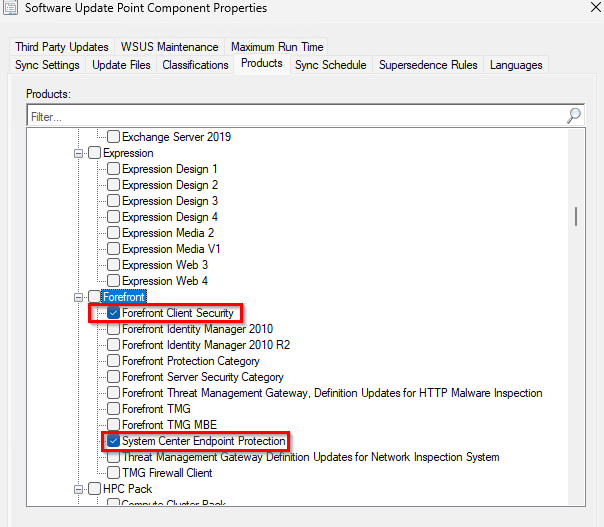

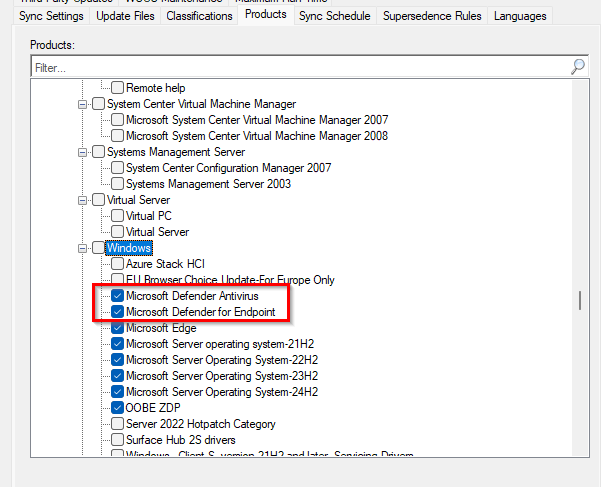

Products bölümünden ise Forefron kısmından Forefront Client Security, System Center Endpoint Protection Windows kısmından ise Microsoft Defender Antivirüs ve Microsoft Defender Endpoint seçenekleri işaretleyin.

Software Update kılavuzlarına bakarak bilgisayarlara WİNDOWS DEFENDER için ADR oluşturabilir veya aşağıdaki kılavuzlardan Microsoft Update kullanabilirsiniz.

Windows Defender Güncelleme Versiyon kontrolü için https://www.microsoft.com/en-us/wdsi/defenderupdates bakabilirsiniz.

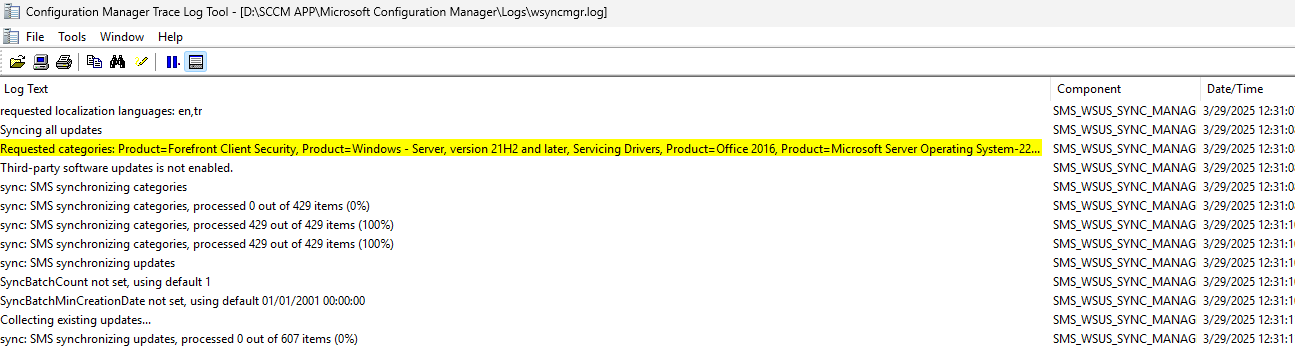

SUP için senkronize sonrası wsyncmgr.log dosyasını açarak Endpoint Protection güncellemelerin artık WSUS ile alındığını ve SCCM üzerine aktarıldığını görebilirsiniz.

03|Endpoint Protection Client Settings

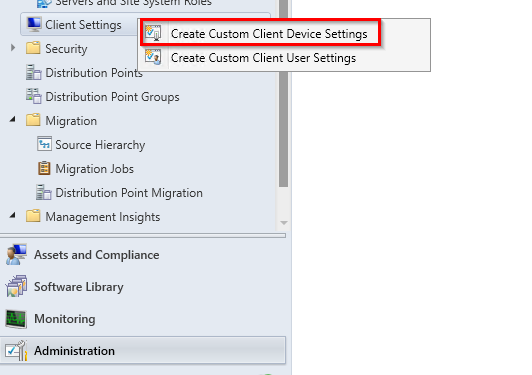

Endpoint Protection ayarlarının istemci cihazlara gönderilmesi için Client Settings ayarları yapmamız gerekmektedir. Bunun için, Administration → Client Settings → Default Client Settings ayarlarından aktif edebilirsiniz. Ancak bu tüm cihazlarda etkili olacağı için pek yönetilebilir olmuyor. Bu yüzden diğer kılavuzlarda collection oluşturmuştuk. Şimdi bu collectionlara özel Endpoint Protection ayarlayalım. Bunun için Administration → Client Settings → Create Custom Client Device Settins seçeneğine tıklayın.

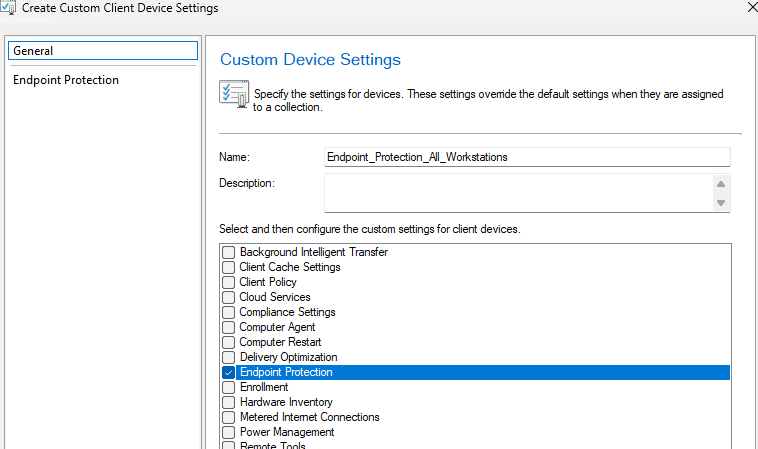

Açılan pencerede name kısmına bir isim verin. Akabinde Endpoint Protection seçeneğini işaretleyin.

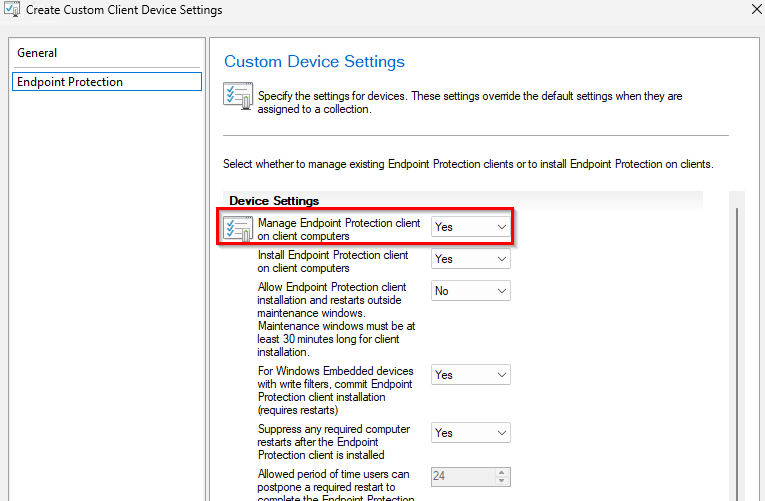

Endpoint Protection penceresi ile devam edin. Açılan pencerede, Endpoint Protection aracı varsayılan olarak aktif gelmemektedir. Aktifleştirme için Manage Endpoint Protection client on clients computers seçeneğini YES olarak işaretleyin ve diğer ayarları değiştirmeyin.

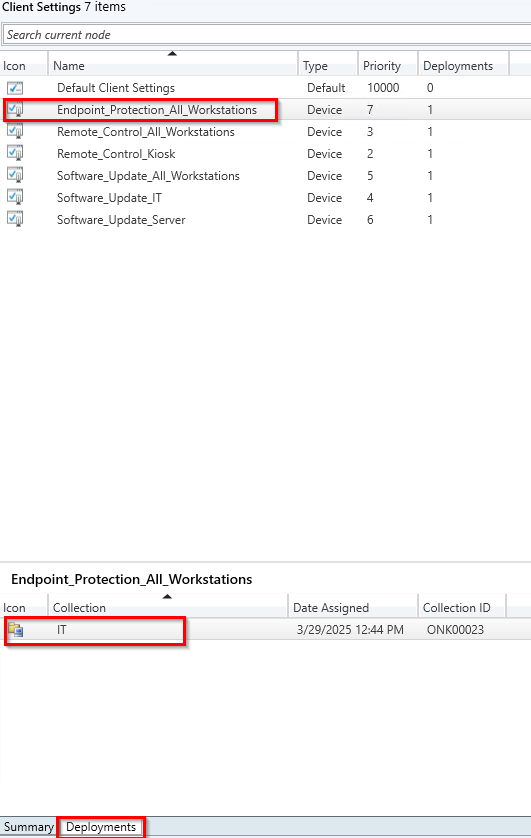

Birden fazla yapmış olduğunuz ayarların priority (Öncelik) değerlerine göre uygulandığını unutmayın. Priority’si düşük olan ayarlar, priority’si yüksek olan ayarları ezmektedir. Default Client Settings priority’si varsayılan olarak 10000’dir. Örneğin, bizim tanımladığımız bir client setting’in priority’si 9999 ise bu client setting default client settings’i ezecektir.

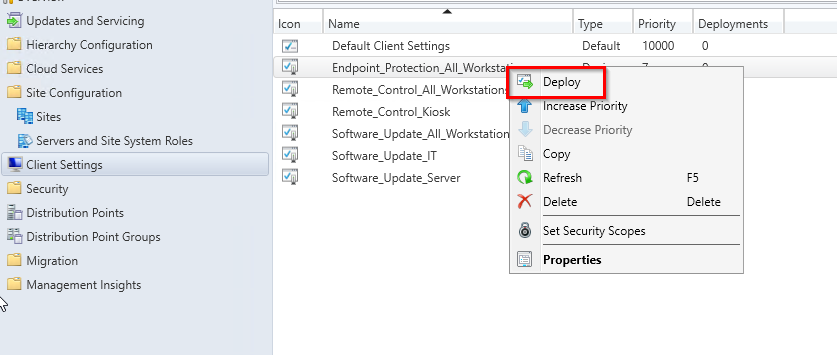

Artık tek yapmamız gereken bu Endpoint Protection politikasını ilgili collectiona deploy etmek. Bunun için ilgili politikayı seçin ve Deploy seçeneğine tıklayın.

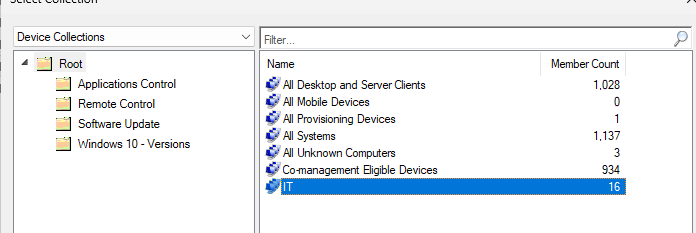

Politikayı uygulamak istediğini collection seçerek Deploy işlemlerinin başlaması için OK butonuna basınız.

Oluşturmuş ayarlarının hangi collection üzerinde olduğunu görmek için aşağıdaki Deployments araç çubuğunu seçerek bakabilirsiniz. Client Policy sürenize göre ayarlar istemcilere uygulanıyor olacaktır.

Bu işlemden sonra artık endpoint protection yönetimini sccm devreye alır.

04|Endpoint Protection Policy

Artık politikalar oluşturarak makinaların ne zaman tarama yapacağını, USB takıldığında ne yapacağını, mail veya internet üzerinden bir ek dosya indiriyorsa ne yapması gerektiği gibi seçenekleri belirleyebiliriz. Sonuç olarak, bu oluşturacağımız policy ile Client/Server üzerinde bulunan Windows Securiity uygulamalarına aşağıdaki ayarları uygulayabilir olacağız.

Daha fazla bilgi için bakınız: https://learn.microsoft.com/en-us/intune/configmgr/protect/deploy-use/endpoint-antimalware-policies

- Schedule Scan Settings

- Virus Default Action Settings

- Real-Time Protection Settings

- Exclusion Settings

- Client Interface Settings

- AV Definitions Settings

Client Settings kısmında endpoint protection aktif edilip Collection deploy edildikten sonra yönetimi artık sccm üstlenir. Bu kısımdan sonra varsayılan olarak bir antimalware policies hazır gelir ve belirlediğiniz collection üzerindeki tüm istemcilere direkt uygulanır. Ancak biz bu politikayı kullanacağız yada birden fazla kural oluşturamayız anlamına gelmiyor. SCCM yapısı gereği yine priority (Öncelik) değerleri burada geçerlidir. Yani oluşturduğunuz her kural daha baskın gelir.

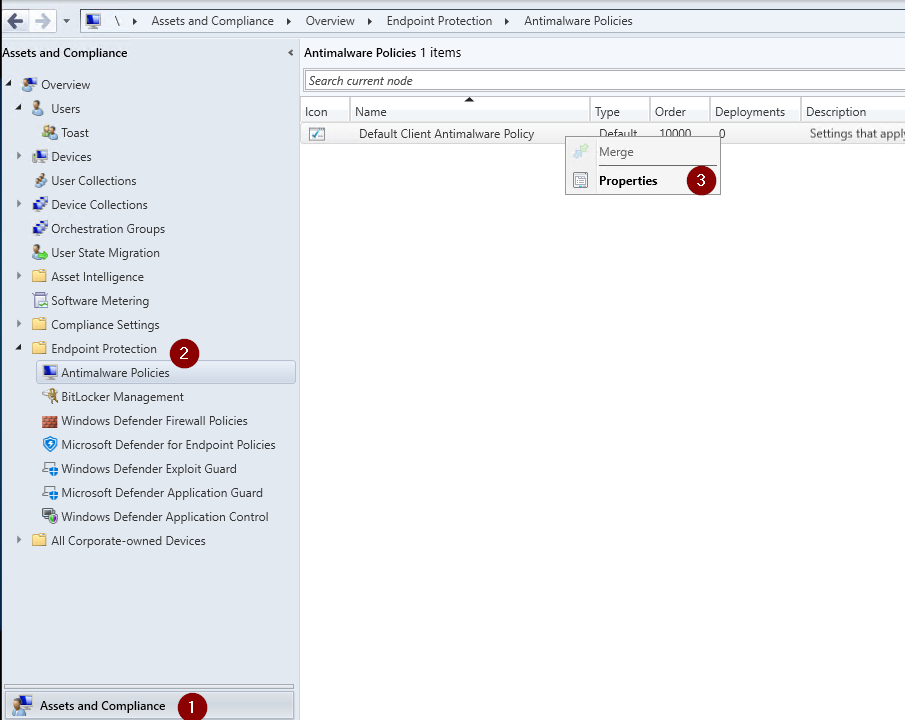

İsteğe bağlı birden fazla politika uygulayabilirsiniz. Ancak ben varsayılan politika üzerinden devam edeceğim. Bunun için Assets and Compliance → Endpoint Protection → Antimalware Policies → Default Client Antimalware Policy → Properties yolunu takip ediniz.

Kurcalamaya karşı koruma yalnızca Intune kullanılarak etkinleştirilebilir. Şu anda SCCM aracılığıyla Tamper Protection'ı yönetme desteği yoktur.

Buradaki önemli olan ayarlardan kısaca bahsedecek olursak,

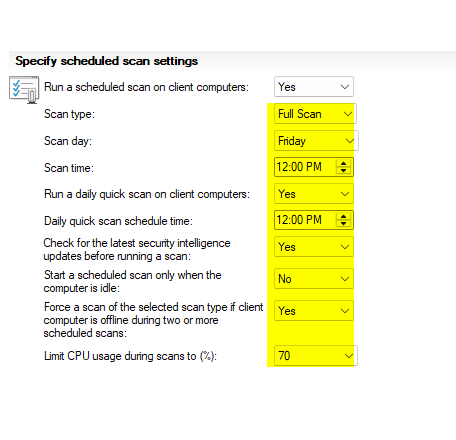

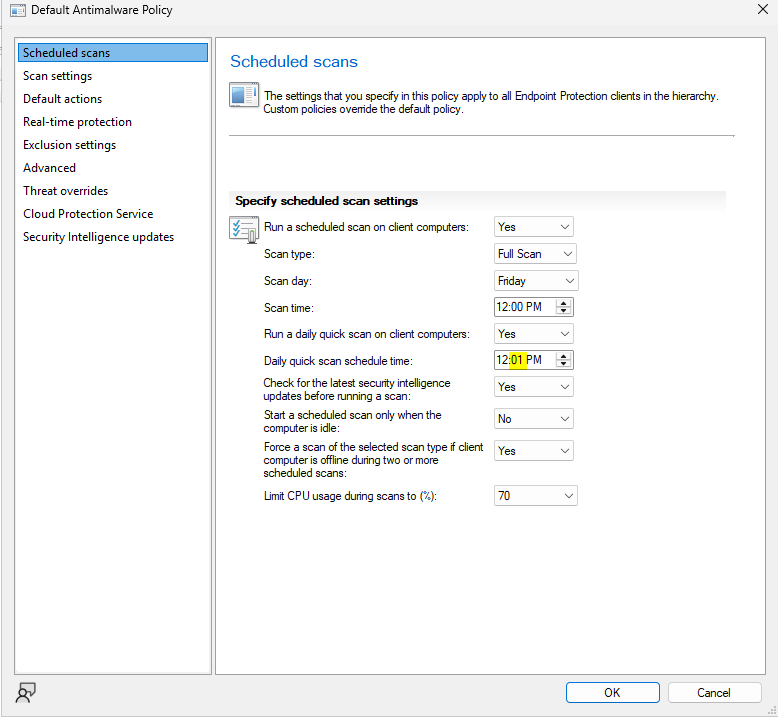

Scheduled Scans Settings

Tarama türü - İstemci bilgisayarlarda çalışacak iki tarama türünden birini belirtebilirsiniz:

- Hızlı tarama - Bu tür tarama, kötü amaçlı yazılımın genellikle bulunduğu bellek içi işlemleri ve klasörleri kontrol eder. Tam taramadan daha az kaynak gerektirir.

- Tam Tarama - Bu tür tarama, hızlı taramada taranan öğelere tüm yerel dosya ve klasörlerin tam kontrolünü ekler. Bu tarama hızlı bir taramadan daha uzun sürer ve istemci bilgisayarlarda daha fazla CPU işleme ve bellek kaynağı kullanır.

İstemci bilgisayarlarda sistem kaynaklarının kullanımını en aza indirmek çoğu durumda, Hızlı tarama kullanılır. Kötü amaçlı yazılımların kaldırılması tam bir tarama gerektiriyorsa, Endpoint Protection, Configuration Manager konsolunda görüntülenen bir uyarı oluşturur. Ancak haftanın belli günleri tam tarama her gün hızlı tarama gibi ayarlarda yapabilirsiniz.

Günlük hızlı tarama ve tam tarama saatlerini aynı saatlere yakın belirlemeyin. Bu çakışmalara yol açabilir.

- Check for the latest definition updates before running a scan, seçeneği ile tarama başlamadan önce en son güncellemeleri kontrol ettirebilirsiniz.

- Smart a scheduled scan only when the computer is idle seçeneği ile taramayı akıllı bir şekilde yalnızca bilgisayar boştayken yapın.

Smart a scheduled scan only when the computer is idle seçeneği YES olarak kalırsa belirlediğiniz zamanlarda tarama gerçekleşmeyebilir.

- Force a scan of the selected scan type if client computer is offline during two or more scheduled scans seçeneği ile istemci bilgisayarı iki veya daha fazla zamanlanmış tarama sırasında çevrimdışıysa, seçili tarama türünün taranmasını zorlayabilirsiniz.

- Limit CPU usage during scans to seçeneği ile tarama sırasında CPU kullanımını sınırlayabilirsiniz.

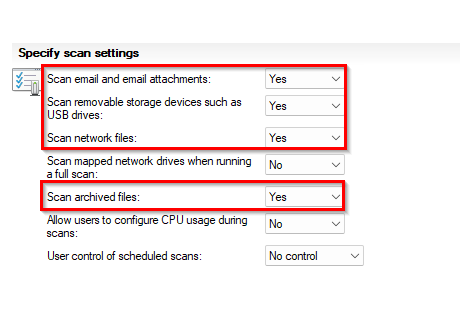

Scan Settings

- Scan email and email attachments seçeneği ile e-posta ve e-posta eklerini tarama gerçekleştirebilirsiniz.

- Scan removable storage devices such as USB drivers seçeneği ile USB sürücüler gibi çıkarılabilir depolama aygıtlarında tarama gerçekleştirebilirsiniz.

- Scan network files seçeneği ile ağ dosyalarında tarama gerçekleştirebilirsiniz.

- Scan mapped network drives when running a full scan seçeneği ile tam tarama yaparken eşlenen ağ sürücülerini tarama gerçekleştirebilirsiniz. Ancak bu ayarı etkinleştirmek istemci bilgisayarlardaki tarama süresini önemli ölçüde artırabilir.

- Scan archived files seçeneği ile arşivlenmiş .zip veya .rar gibi arşivlenmiş dosyalarda tarama gerçekleştirebilirsiniz.

- Allow users to configure CPU usage during scans seçeneği ile kullanıcıların tarama sırasında CPU kullanımı yapılandırmaya izin verebilirsiniz.

- User control of scheduled scans seçeneği ile kullanıcıların tarama seçeneklerini ayarlamalarına izin verebilirsiniz.

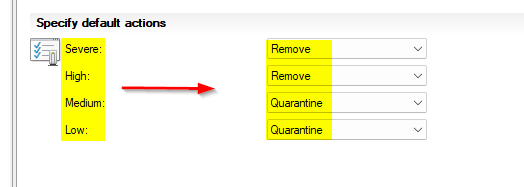

Default Actions Settings

İstemci bilgisayarlarda kötü amaçlı yazılım algılandığında gerçekleştirilecek eylemi seçin. Tespit edilen kötü amaçlı yazılımın uyarı tehdidi düzeyine bağlı olarak aşağıdaki eylemler uygulanabilir.

- Recommended → Kötü amaçlı yazılım tanımlama dosyasında önerilen eylemi kullanın.

- Quarantine → Kötü amaçlı yazılımı karantinaya alın, ancak kaldırmayın.

- Remove → Kötü amaçlı yazılımı bilgisayardan kaldırın.

- Allow → Kötü amaçlı yazılımı kaldırmayın veya karantinaya almayın.

Varsayılan olarak orta ve yüksek tehditler karantinaya alınır. Bu tercihler yapınızın ihtiyacına göre belirlenebilir. Ancak tehdit düzeyi yüksek olanların silinmedi doğru bir tercih olacaktır.

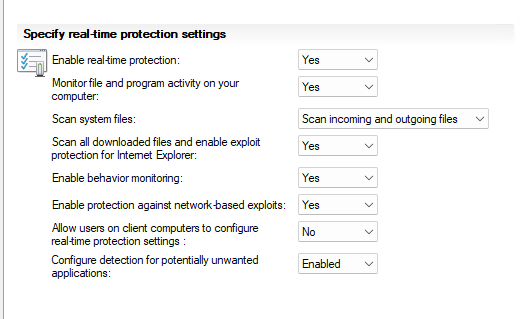

Real-time Protection Settings

İstemci bilgisayarlar için gerçek zamanlı koruma ayarlarını aktif olması önerilmektedir. Aşağıda ayarlar açıklanmıştır.

- Monitor file and program activity on your computer seçeneği ile Endpoint Protection'ın dosyaların ve programların istemci bilgisayarlarda ne zaman çalıştığını ve gerçekleşen işlemler hakkında sizi uyarmasını istiyorsanız bu seçeneği aktif edebilirsiniz.

- Scan system files seçeneği ile gelen ve giden sistem dosyalarının kötü amaçlı yazılım için izlenip izlenmediğini yapılandırmanıza olanak tanır. Sunucunuzda yüksek bir dosya transferi varsa performans nedenleriyle, varsayılan değerini değiştirmeniz gerekebilir.

- Enable behavior monitoring seçeneği ile bilinmeyen tehditleri algılamak için bilgisayar etkinliğini ve dosya verilerini kullanmak üzere bu ayarı etkinleştirin. Bu ayar etkinleştirildiğinde, bilgisayarları kötü amaçlı yazılımlara taramak için gereken süreyi artırabilir.

- Enable protection against network-based exploits seçeneği ile ağ trafiğini inceleyerek ve şüpheli etkinlikleri engelleyerek bilgisayarları bilinen ağ kullanımlarına karşı korumak için bu ayarı etkinleştirin.

- Allow users on client computers to configure real-time protection settings seçeneği ile istemci bilgisayarlardaki kullanıcıların gerçek zamanlı koruma ayarlarını yapılandırmasına izin verebilirsiniz.

- Configure detection for Potentially Unwanted Applications seçeneği ile İstenmeyen Potansiyel Uygulamalar (PUA) itibar ve araştırmaya dayalı tanımlamaya dayalı bir tehdit sınıflandırmasıdır. En yaygın olarak, bunlar istenmeyen uygulama paketleyicileri veya paketlenmiş uygulamalarıdır.

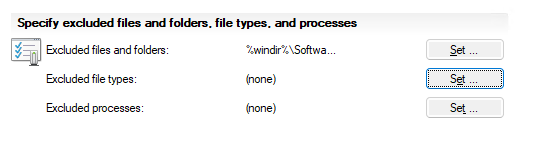

Exclusion Settings

Bu kısımda ise belirlediğiniz dosya ve klasör hariç tutarak taranmalarını engelleyebilirsiniz.

Eşlenen bir ağ sürücüsünde bulunan dosya ve klasörleri hariç tutmak istiyorsanız, ağ sürücüsündeki her klasörün adını ayrı ayrı belirtin. Örneğin, bir ağ sürücüsü F:\MyFolder olarak eşlenirse ve Folder1, Folder2 ve Folder 3 adlı alt klasörler içeriyorsa, aşağıdaki istisnaları belirtin:

- F:\MyFolder\Folder1

- F:\MyFolder\Folder2

- F:\MyFolder\Folder3

Bu kısımda ise belirlediğiniz dosya türlerini taramalardan hariç tutulabilirsiniz. Hariç tutma listesindeki öğeleri tanımlarken joker karakter (*), question mark (?), değişkenler kullanabilirsiniz. Aşağıdaki gibi kullanım örneklerine bakabilirsiniz.

- .bat veya .exe veya .rar veya .dcm ..

- C:\MyData\*.txt veya C:\MyData\notes.txt

- C:\somepath\*\Data

- C:\MyData\my?.zip veya C:\MyData\my1.zip

- C:\MyData\my?.zip veya C:\MyData\my1.zip

- %ALLUSERSPROFILE%\CustomLogFiles

Bu kısımda ise belirlediğiniz Process'leri taramalardan hariç tutulabilirsiniz. Bu kısımda ise belirlediğiniz Process dosyalarını hariç tutabilirsiniz. Hariç tutma listesindeki öğeleri tanımlarken joker karakter (*), question mark (?), değişkenler kullanabilirsiniz. Aşağıdaki gibi kullanım örneklerine bakabilirsiniz.

- C:\MyFolder\* veya C:\MyFolder\MyProcess.exe

- C:\*\*\MyProcess.exe veya C:\MyFolder1\MyFolder2\MyProcess.exe

- C:\MyFolder\MyProcess??.exe veya C:\MyFolder\MyProcess42.exe

- %ALLUSERSPROFILE%\MyFolder\MyProcess.exe veya C:\ProgramData\MyFolder\MyProcess.exe

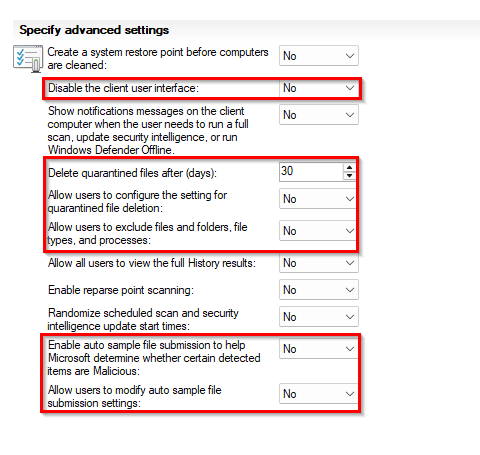

Advanced Settings

Bu kısımda ise aşağıdaki ayarları yapılandırabilirsiniz.

- Create a system restore point before computers are cleaned seçeneği ile sistemi temizlemeden önce bir geri yükleme noktası oluşturabilirsiniz.

- Disable the client user interface seçeneği ile istemcilerde kullanıcı arayüzünü devre dışı bırakabilirsiniz. Bu seçenek eklenirse kullanıcılar windows defender ekranını hiç göremez.

- Show notifications messages on the client computer when the user needs to run a full scan, update security intellgence, or run Windows Defender Offline seçeneği ile kullanıcının tam tarama çalıştırması, güvenlik istihbaratını güncellemesi veya Windows Defender'ı Çevrimdışı çalıştırması gerektiğinde istemci bilgisayarda bildirim mesajları gösterebilirsiniz.

- Delete quarantined files after days seçeneği ile karantinaya alınan dosyaların kaç gün sonra silineceğini belirleyebilirsiniz.

- Allow users to configure the setting for quarantined file deletion seçeneği ile kullanıcıların karantinaya alınan dosya silme ayarını yapılandırmasına izin verebilirsiniz.

- Allow users to exclude files and folders, file tyoes, and processes seçeneği ile kullanıcıların uzantı, süreç, dosya ve klasörleri hariç tutmasına izin verebilirsiniz.

- Allow all users to view the full history results seçeneği ile tüm kullanıcıların tam geçmiş sonuçlarını görüntülemesine izin verebilirsiniz.

- Enable reparse point scanning seçeneği ile yeniden ayrıştırma noktası taramasını etkinleştirebilirsiniz.

- Randomize scheduled scan and security intelligence update start times seçeneği ile zamanlanmış tarama ve güvenlik istihbaratı güncelleme başlangıç saatlerini rastgele belirleyebilirsiniz.

- Enable auto sample file submission to help Microsoft determine whether certain detected items are Malicious seçeneği ile Microsoft'un belirli algılanan öğelerin Kötü Amaçlı olup olmadığını belirlemesine yardımcı olmak için otomatik örnek dosya gönderimini sağlar.

- Allow users to modify auto sample file submission settins seçeneği ile kullanıcıların otomatik örnek dosya gönderimi ayarlarını değiştirmesine izin verebilirsiniz.

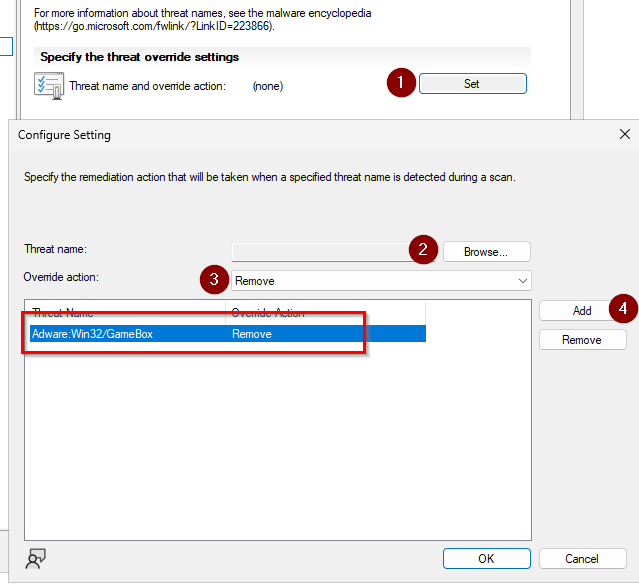

Threat Overrides Settings

Threat name and override action kısmında tarama sırasında algılandığında her tehdit kimliği için yapılacak iyileştirme eylemini özelleştirebilirsiniz. Örneğin, arware, Win32, forward gibi belirli tehdit adlarını arayabilirsiniz. Aakabinde bunları karantinaya al gibi ayarlar gerçekleştirebilirsiniz.

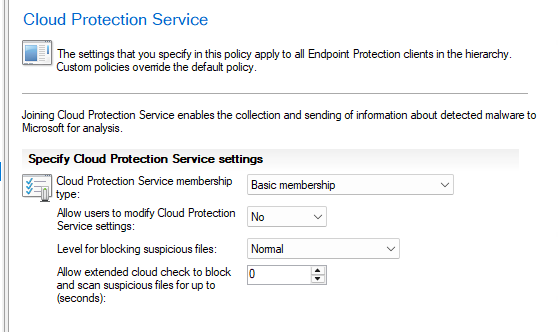

Cloud Protection Service

Bulut Koruma Hizmeti, yönetilen sistemlerde algılanan kötü amaçlı yazılımlar ve alınan önlemler hakkında bilgi toplanmasını sağlar. Bu bilgiler Microsoft'a gönderilir.

- Cloud Protection Service membership kısmında bu programa katılma seviyelerini belirleyebilirsiniz.

- Allow users to modify Cloud Protection Service settings kısmında Bulut Koruma Hizmeti kullanıcının ayarlamasına izin verebilirsiniz.

- Level for blocking suspicious files kısmında Endpoint Protection Cloud Protection Service'in şüpheli dosyaları engelleme düzeyini belirtin.

- Allow extended cloud check to block and scan for up to (seconds) kısmında hizmet, dosyanın kötü amaçlı olduğunu bilmediğini kontrol ederken, Bulut Koruma Hizmetinin bir dosyayı engelleyebileceği saniye sayısını belirtir.

Security Intelligence Updates

Bu kısımda ise aşağıdaki ayarları yapılandırabilirsiniz.

- Check for Endpoint Protection definitions at a specific interval kısmından istemci bilgisayarların sccm üzerindeki koruma ayarlarının ne kadar süre ile kontrol edeceğini belirleyebilirsiniz.

- Check for Endpoint Protection definitions daily at kısmından EPA tanımlarını belirli bir zaman ile kaynakta kontrol edebilirsiniz.

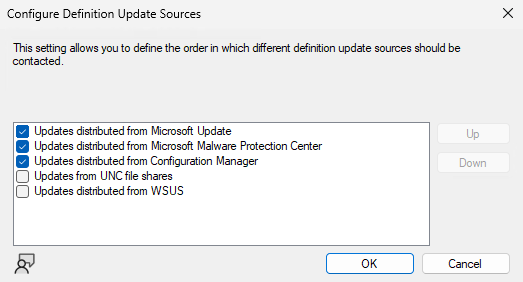

- Set sources and order for Endpoint Protection security inteligence updates kısmından, hiyerarşinizdeki istemci bilgisayarlarda kötü amaçlı yazılım tanımlarını güncel tutmak için mevcut birkaç yöntemden herhangi birini kullanabilirsiniz.

- Updates distributed from Configuration Manager → Bu yöntem, hiyerarşinizdeki bilgisayarlara tanım ve motor güncellemeleri sunmak için Configuration Manager yazılım güncellemelerini kullanır.

- Updates distributed from Windows Server Update Services (WSUS) → Bu yöntem, bilgisayarlara tanım ve motor güncellemeleri sağlamak için WSUS altyapınızı kullanır.

- Updates distributed from Microsoft Update → Bu yöntem, tanım ve motor güncellemelerini indirmek için bilgisayarların doğrudan Microsoft Update bağlanmasına olanak tanır. Bu yöntem, genellikle iş ağına bağlı olmayan bilgisayarlar için yararlı olabilir.

- Updates distributed from Microsoft Malware Protection Center → Bu yöntem, Microsoft Kötü Amaçlı Yazılımları Koruma Merkezi'nden tanım güncellemelerini indirecektir.

- Updates from UNC file shares → Bu yöntemle, en son tanımı ve motor güncellemelerini ağdaki bir paylaşıma kaydedebilirsiniz. Müşteriler daha sonra güncellemeleri yüklemek için ağa erişebilir.

İstemcilerin güncelleme alabilmesi için SUP üzerinden windows defender paketlerinin ADR ile dağıtılması gerekmektedir. Bunun için Software Update kılavuzunu inceleyin.

Birden çok tanımlı güncelleme kaynağını yapılandırabilir ve bunların değerlendirilme ve uygulama sırasını kontrol edebilirsiniz. Bu yapılır Tanım Güncelleme Kaynaklarını Yapılandırma kötü amaçlı yazılımdan koruma politikası oluşturduğunuzda iletişim kutusu. Burada isterse software update kısmından ADR oluşturabilir veya Microsoft Update kullanabilirsiniz. Eğer özel bir ayarınız yok ise direk Microsoft Update kullanabilirsiniz. Tarama başlamadan önce güncelleme kontrolüde yaptırırsanız yapı gayet sağlıklı olacaktır.

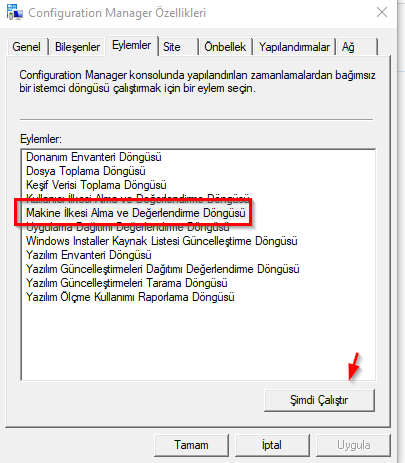

Bilgisayarlardaki SCCM ajanları, varsayılan olarak 60 dakika aralıklarla sunucu ile haberleşir. Test yaptığınız zamanlarda bunun hemen geçerli olmasını isterseniz toplu olarak collection'a gönderebilir veya ilgili cihazda aşağıdaki işlemi gerçekleştirebilirsiniz.

Tüm süreci C:\Windows\CCM\Logs\EndpointProtectionAgent.log log dosyasından takip edebilirsiniz.

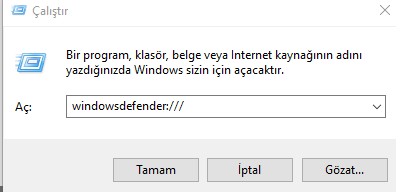

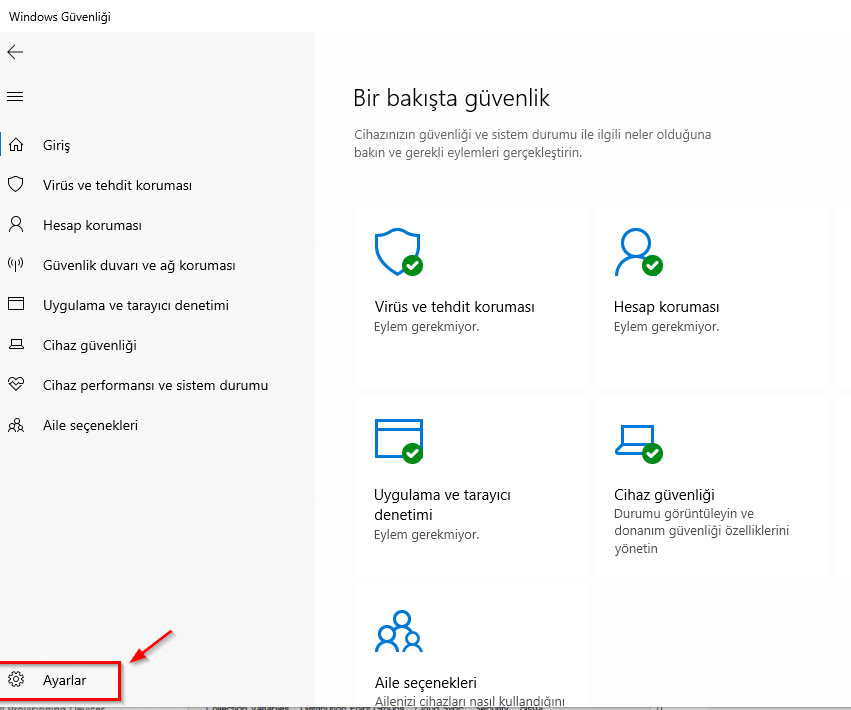

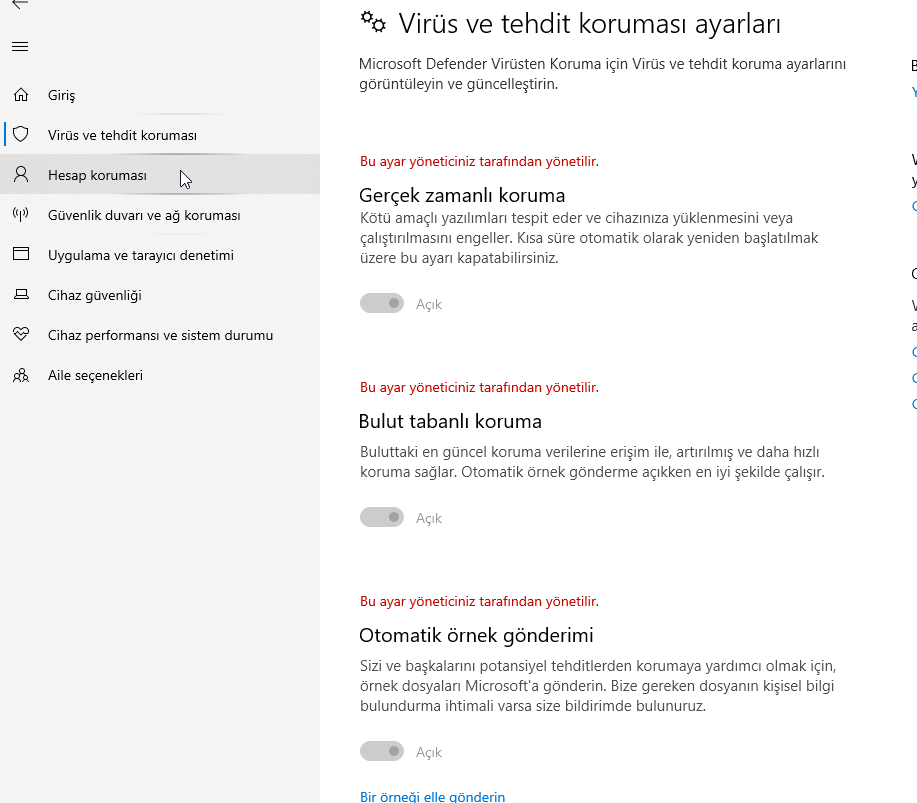

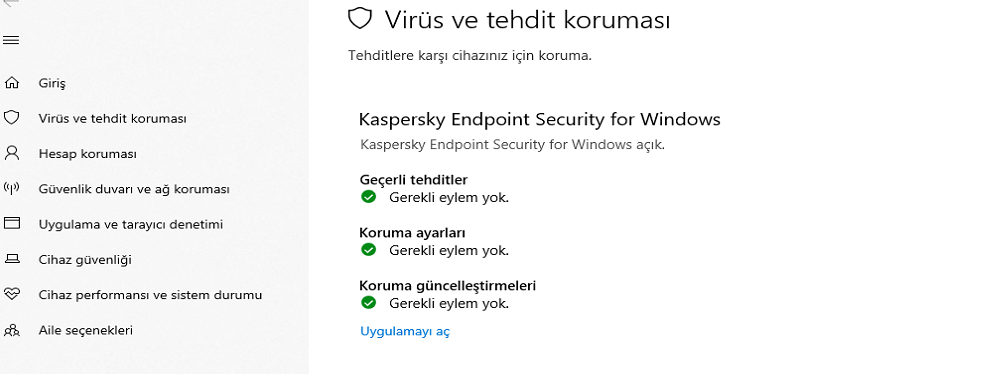

Yaptığınız ayarların geçerli olduğu doğrulamak için çalıştır kısmına windowsdefender:/// yazın.

Açılan pencerede Ayarlar kısmına tıklayın.

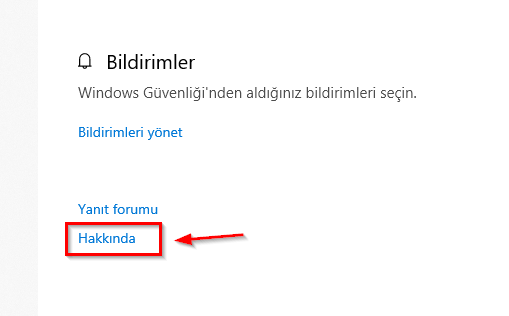

Hakkında kısmına tıklayın.

Artık merkezi olarak yönetildiğini ve uyguladığını ilkeleri görebilirsiniz.

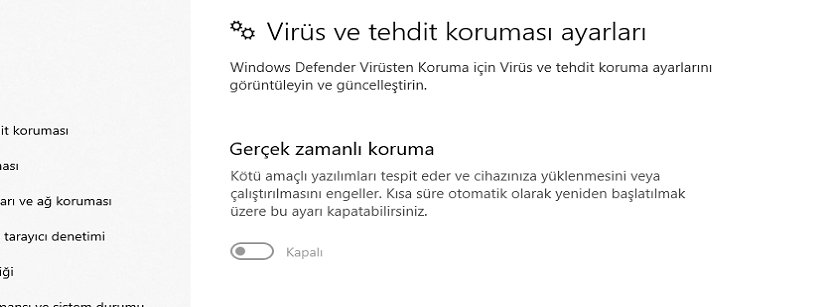

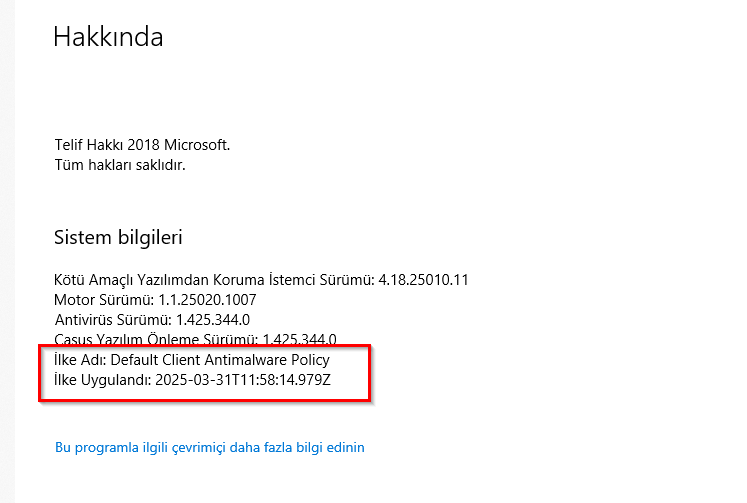

Virüs ve Tehdit koruması kısmından yapılan değişiklikleri inceleyebilirsiniz.

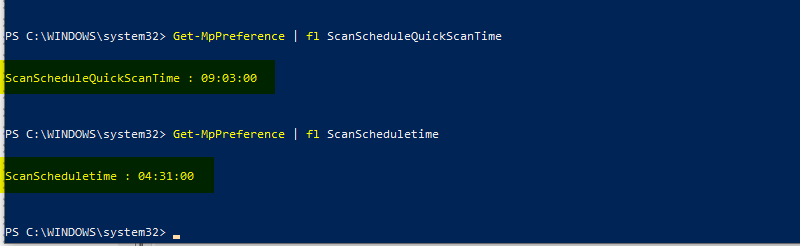

İstemci tarafında tarama saatlerin geçerli olduğunu powershell ile kolay bir şekilde görebilirsiniz.

Hızlı tarama için

Get-MpPreference | fl ScanScheduleQuickScanTimeTam tarama için

Get-MpPreference | fl ScanScheduleTime

SCCM üzerinden gelen tarama komutları, Windows Defender UI (Windows Güvenlik Merkezi) tarafından görülmeyebilir veya geç raporlanabilir.

SCCM’in “silent scan” (sessiz tarama) komutlarında:

- Kullanıcıya görsel bir gösterim sunulmaz

- UI'daki “Son tarama zamanı” alanı tarama bittikten sonra gözükür.

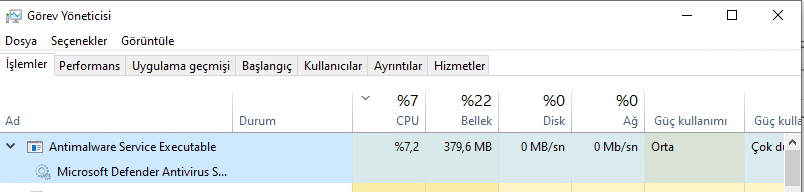

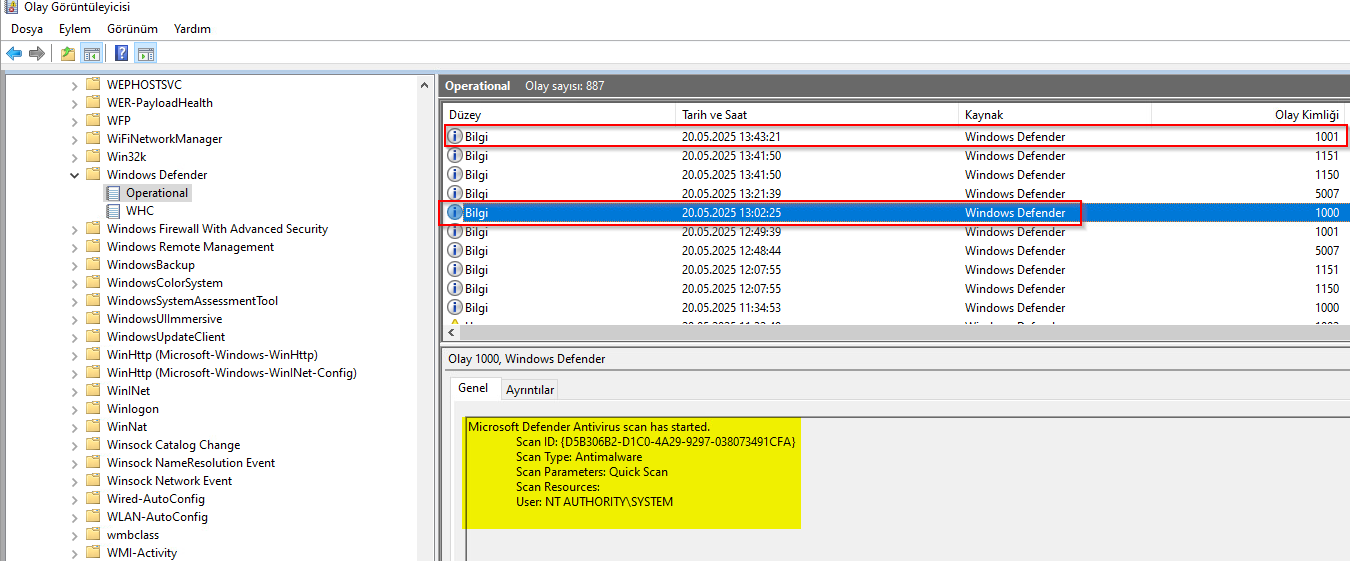

- Ancak Event Viewer ve loglarda tarama gerçekten yapılmıştır

Tarama zamanı geldiğinde arka planda sessiz gerçekleşeceği için Windows Defender penceresine geç düşebilir. Bu yüzden görev yöneticisi açarak işlemin başladığını anlayabilirsiniz.

Anlamanın diğer bir yöntemide tarama ile ilgili iz kayıtlarıdır. Olay kimliği 1000 işlemin başladığını 1001 ise işlemin tamamlandığı anlamına gelir. Eğer 1002 görürseniz işlem başarısız olmuştur.

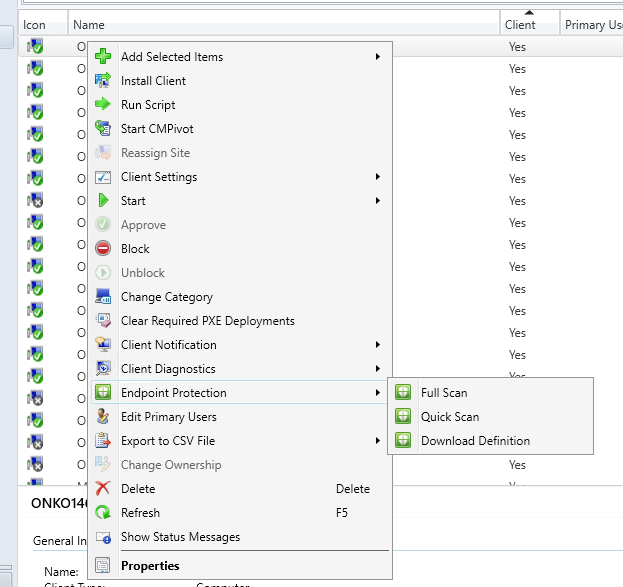

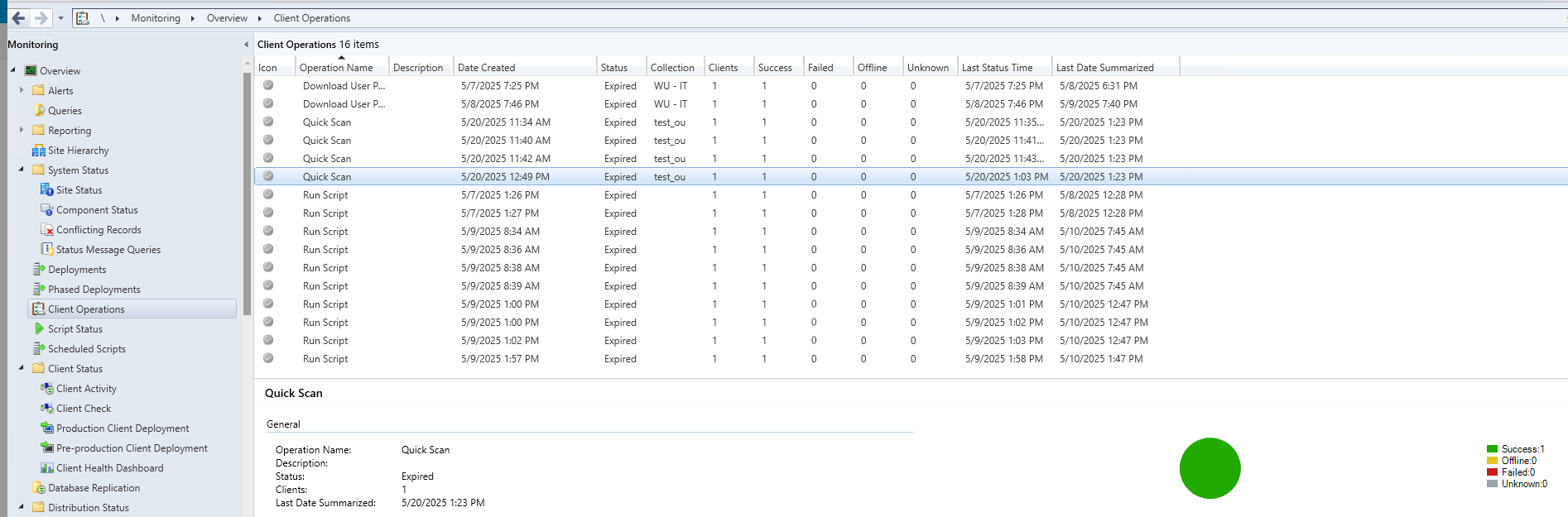

Cihazlara isterseniz, SCCM konsol üzerinden manuel tarama gönderebilirsiniz.

Bu işlem biraz zaman alabilir. İşlemi Monitoring → Client Operations kısmından takip edebilirsiniz. İşlem başlayınca durum kısmında aktif olup bitince sonlanacaktır.

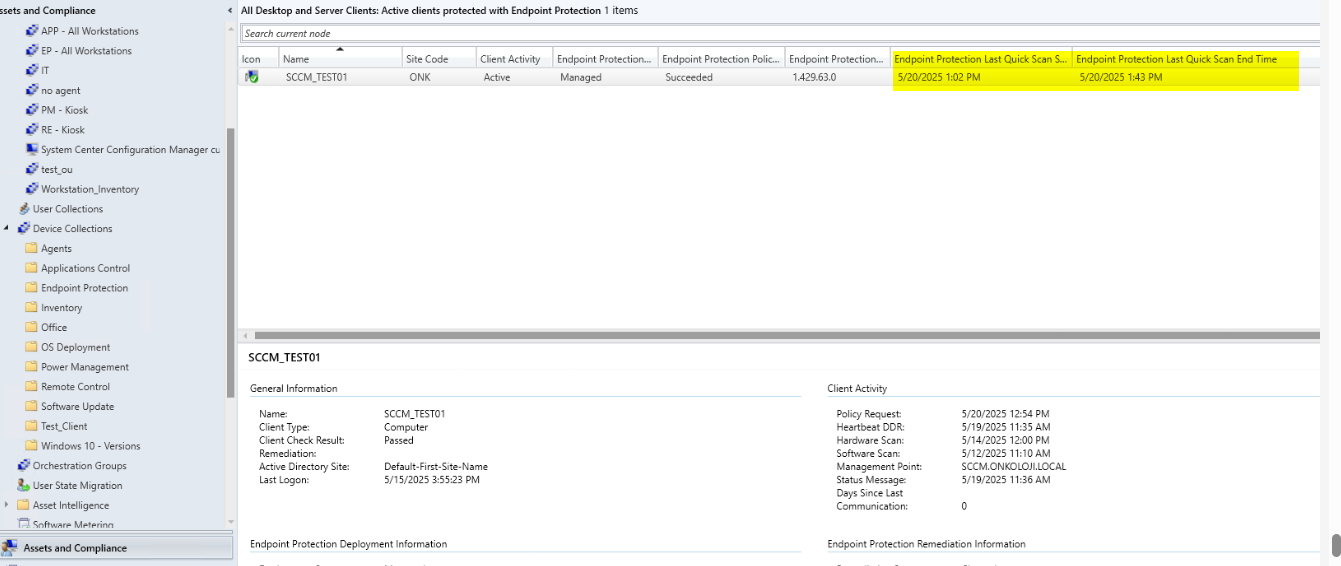

Ek olarak ilgili sütünları açarak istemci tarafında tarama zamanlarınıda görebilirsiniz.

05|Endpoint Protection Monitor

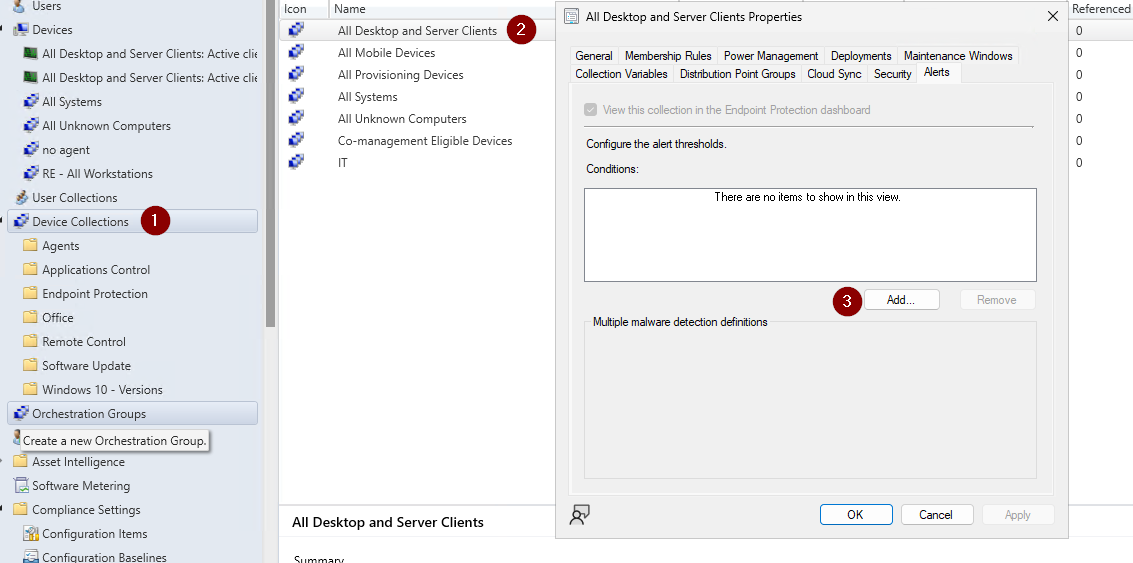

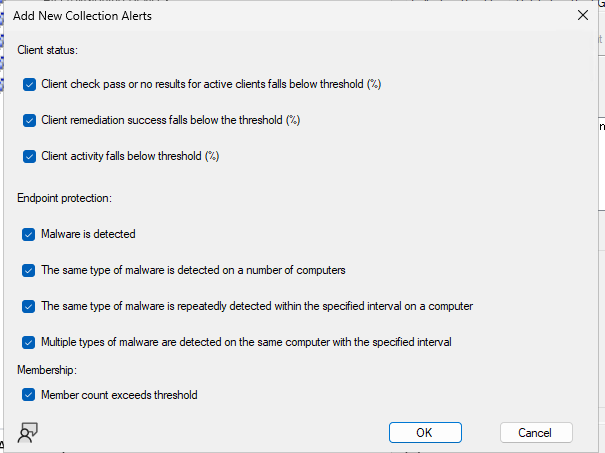

Endpoint ve diğer Rapor Analizi almak için Device Collections altında bulunan All Desktop and Server Clients alanına sağ tıklayarak Properties seçin ve Alerts kısmından Add butonuna basın.

Açılan pencerede tüm seçenekleri seçin ve OK butonuna basarak işlemi bitirin.

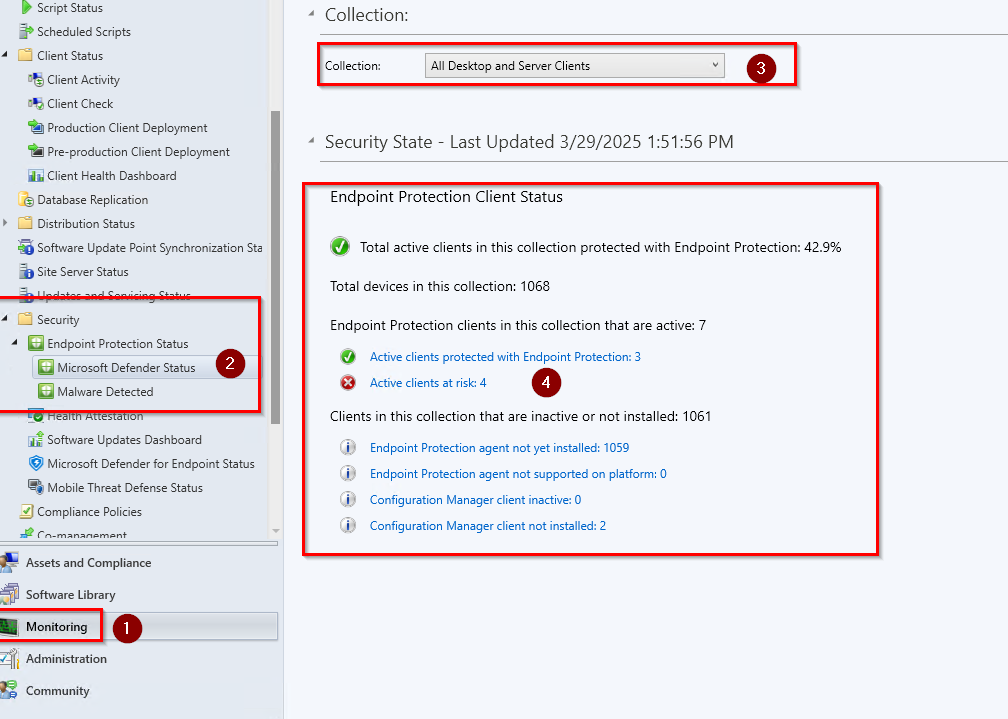

Monitoring → Security → Endpoint Protection Status → Microsoft Defender Status kısmında All Desktop and Server Client seçeneği ile aktif olan cihazları aşağıdaki gibi göreceksiniz.

06|Endpoint Protection Policy Reset

Kılavuzun başında bahsettiğimiz gibi SCCM tarafında Windows Defender yönetimini bırakırsanız, istemcilerde en son ayar eskisi gibi kalacaktır. Örneğin, uyguladığınız endpoint politikasınında değiştirdiğiniz ayarlar bilgisayarlarda geçerli oluyor. Ancak politikayı NO olarak ayarladığınız zaman normal şartlarda bilgisayarlardan bu ayarların varsayılana dönmesi gerekiyor. Ancak Endpoint Protection için bırakın ayarları kapatmayı, rolü silseniz bile hatta windows defender sıfırlasanız bile ayarlar kalmaktadır.

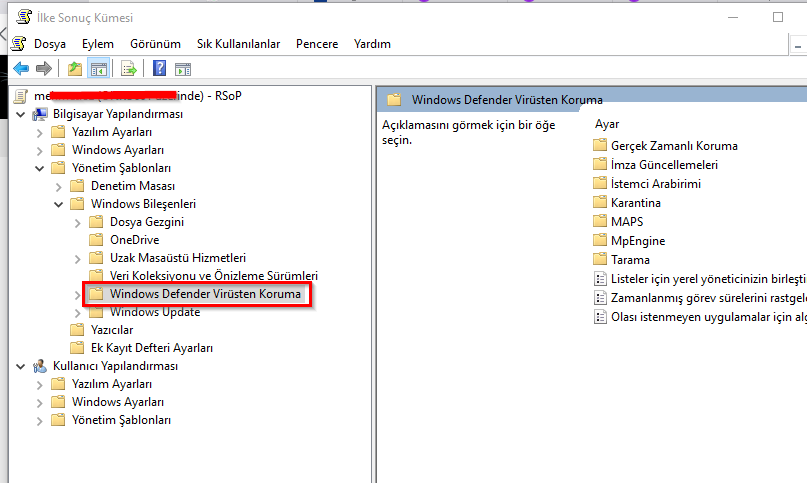

Bunun düzeltebilmek için GPO ayarlarını aşağıdaki komut ile sıfırlayabilirsiniz.

RD /S /Q "%WinDir%\System32\GroupPolicy"Bilgisayarı yeniden başlatın ve sonrasında GPO ayarları güncelleyin.

gpupdate /forceÇalıştır kısmına rsop.msc yazarak Windows Defender Virüsten Koruma ayarlarının silindiğine emin olun.

Bu işlem sonrasında, Windows Defender yönetimini yeniden SCCM aracılığıyla istemci üzerinde sağlamak mümkün olmayabilir. Bunun temel nedeni, istemciye aynı Endpoint Protection ilkelerinin tekrar gönderilmemesidir. Bu durumu düzeltmek için, Client Antimalware Policy üzerinde herhangi bir ayarı değiştirmeniz yeterli olacaktır. Böylece, Windows Defender yönetimi yeniden SCCM kontrolüne alınabilir.

Tüm süreci C:\Windows\CCM\Logs\EndpointProtectionAgent.log log dosyasından takip edebilirsiniz.

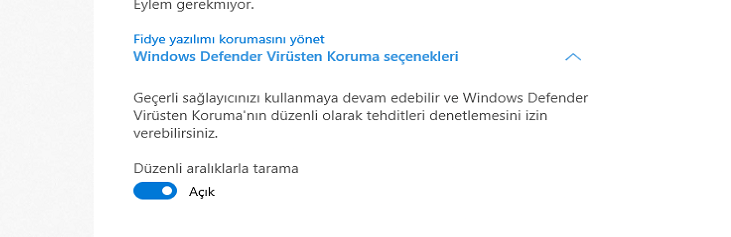

Diğer bir konuda farklı bir antivirüs kurulu olması. Normal şartlarda herhangi bir antivirüs yüklü olduğu zaman Wİndows Defender yönetimini alıp kendi yönetir.

Ancak siz Windows Defender kısmından aşağıdaki gibi ayarı aktif ederseniz Windows Defender kendide tarama gerçekleştirebilir. Ancak bunu yapmanız çakışmalara yol açabilir.

Yukarıdaki tarama ayarını açsanız bile koruma Windows Defender üzerinde olmayacaktır.