GreenBone Reporting

Greenbone tarama işleminden sonra, artık rapor inceleme kısmına geçebiliriz. Reports/Results sayfaları, kullanıcılar tarafından oluşturulan Tarama Görevleri tarafından tespit edilen güvenlik açıklarının bir listesini bulabileceği yerdir. Results sayfası, tüm Tarama görevleri tarafından bulunan güvenlik açıklarının bir listesini verirken, Reports sayfası, tarama görevine göre bölünür ve oradan, uygunsa, görevin her bir ayrı Çalıştırması için daha ayrıntılı bir döküme ayrılır.

Results Page

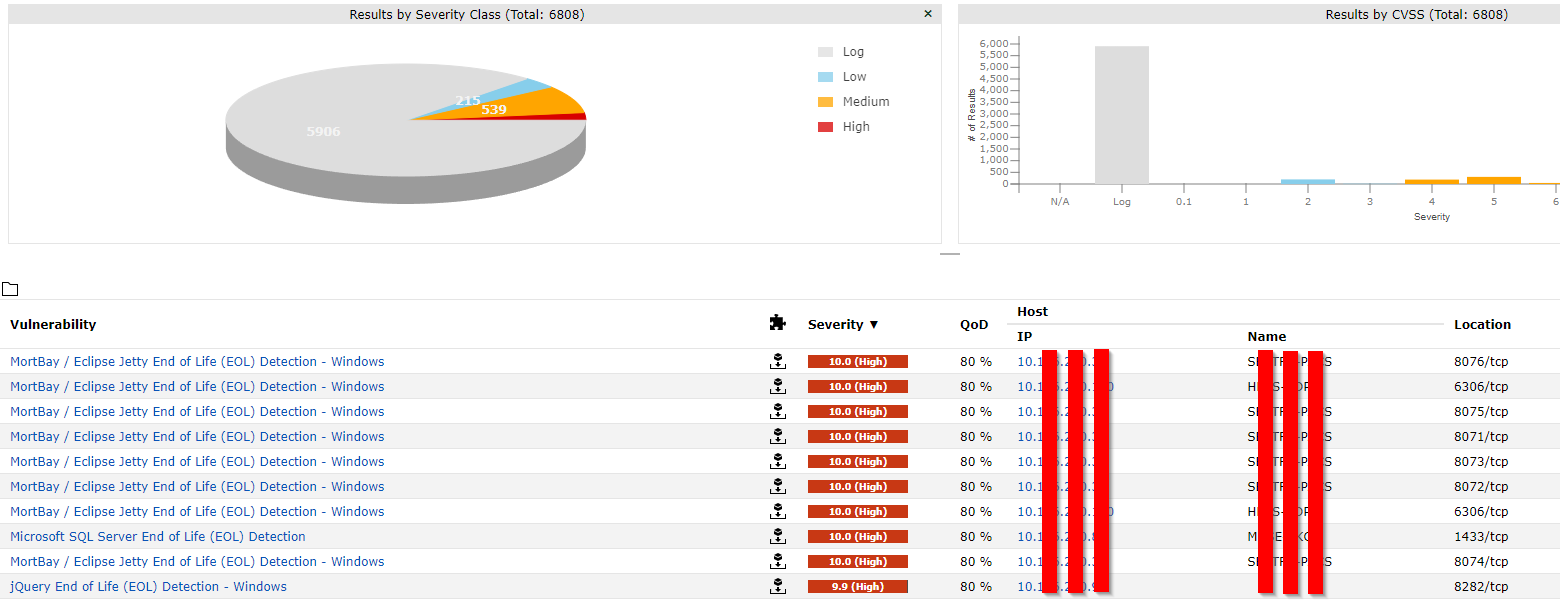

Results kısmını kısaca inceleyip, reports kısmına geçelim. Greenbone üzerinde login olduktan sonra, Scans > Results kısmına tıklayalım. Results sayfası, Tarama Görevleriniz tarafından bulunan tüm güvenlik açıklarının bir listesini bulacağınız yerdir.

Bu sayfayı bir güvenlik açığından bir güvenlik açığına gitmek ve nelerin tespit edildiğini görmek için kullanabilirsiniz. Ayrıca, güvenlik açığı, hangi cihazların etkilendiği ve düzeltme eki için olası çözümler hakkında bilgi almak üzere listelenen her güvenlik açığını tıklayarak açabilirsiniz.

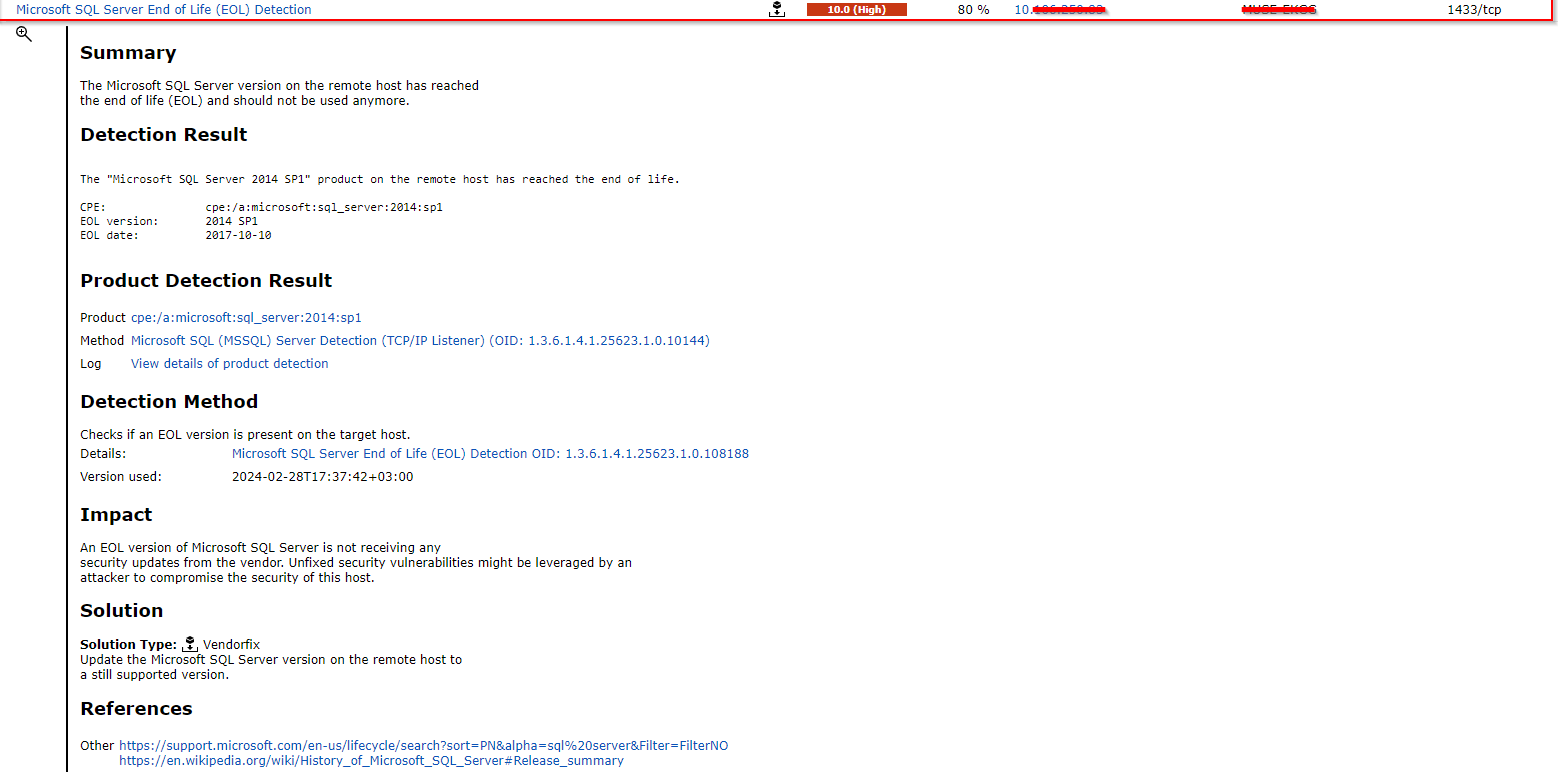

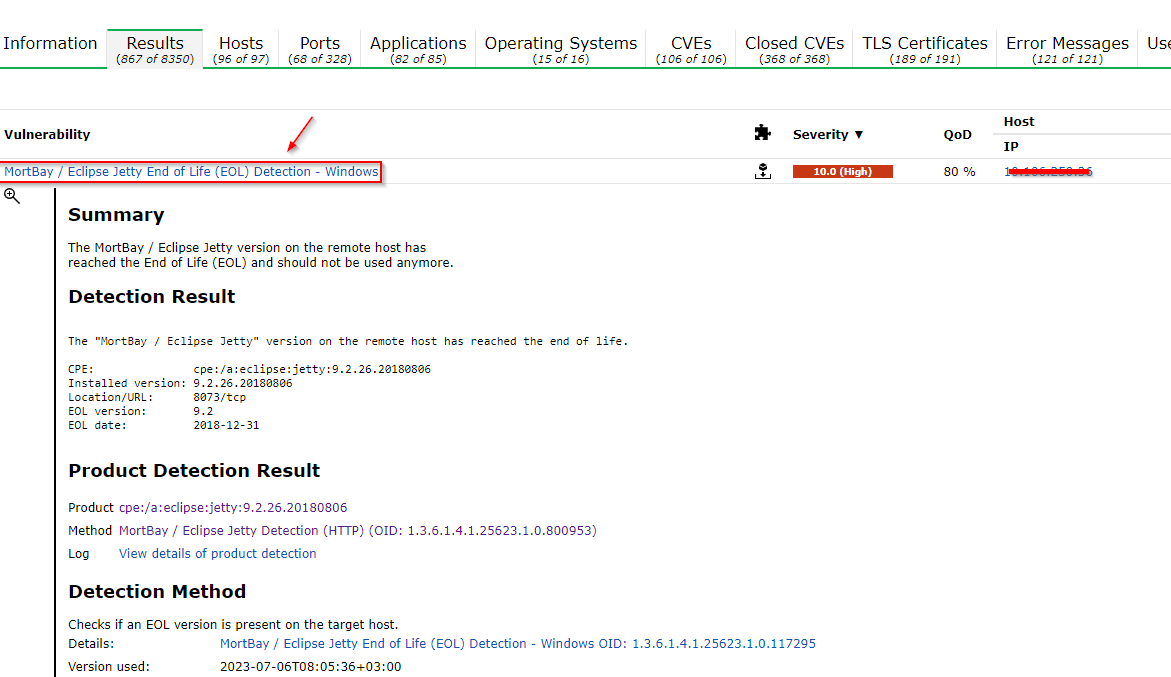

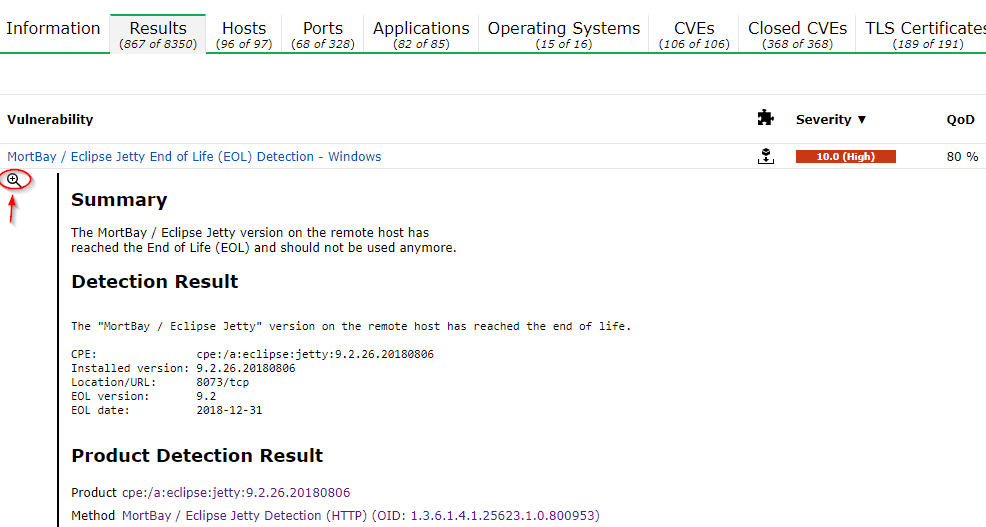

Örnek olarak, aşağıdaki gibi MS-SQL zafiyetine tıkladığımız zaman aşağıdaki bilgileri görebiliriz.

- Summary → Zafiyet hakkında genel olarak özet bilgi verir.

- Detection Result → Zafiyetin tespitin sonucunu paylaşır. Örneğin, uygulama sürümünün ne zaman EOL(yaşam döngüsünün tamamlandığı) gibi bilgiler verir.

- Product Detection Result → Ürünü tespit sonucunu paylaşır. Örneğin, TCP/IP üzerinden.

- Detection Method → Hedef ana bilgisayarda bir EOL sürümünün mevcut olup olmadığını kontrol eder.

- Impact → Saldırganın neler yapabileceği hakkında genel bilgiler verir.

- Solution → Zafiyeti gidermek için çözüm önerir. Örneğin, Uzak ana bilgisayardaki Microsoft SQL Server sürümünü hala desteklenen bir sürüme güncelleyin.

- References → Zafiyeti anlamak için, size referans web siteleri önerir. Örneğin, ilk referansta microsoft sitesini ziyaret ettiğimiz zaman. SQL versiyonunu 2014 olarak arattığımızda başlangıç tarihi: 05/06/2014 | bitiş tarihi: 09/07/2024 olduğunu görebiliyoruz.

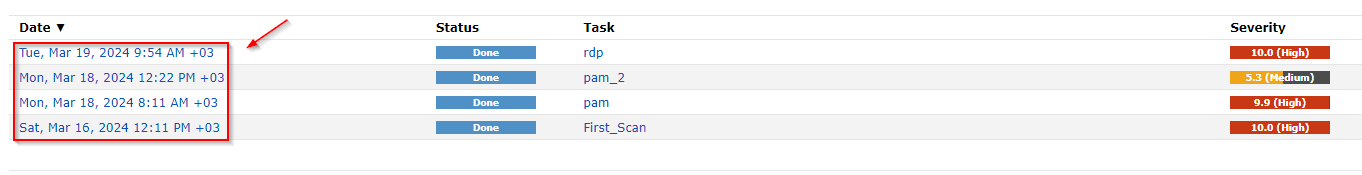

Reporting

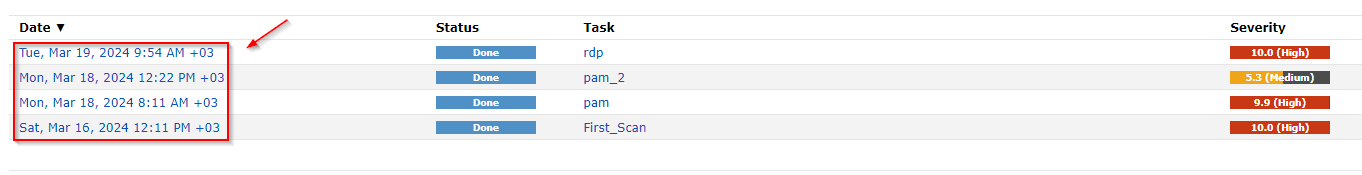

Reports sayfası Results'a benzer burada Tarama Görevleriniz tarafından tespit edilen belirli güvenlik açıkları hakkında daha fazla bilgi bulabilirsiniz. Ancak sonuçlar ve raporlar arasındaki fark, tüm tarama görevleriniz arasından seçim yapabilmeniz ve sonuçlarını raporlar sayfasında görmek için tek bir tarama görevi seçebilmenizdir. Sayfa, her tarama görevinin çalıştırıldığı tarihi, durumunu, görev adını ve tespit edilen güvenlik açıklarının ciddiyetini gösteren sayfa ile, görmek istediğiniz belirli tarama görevi sonuçlarını bulmanızı kolaylaştıracak şekilde düzenlenmiştir.

Belirli bir taramanın sonuçlarını görmek için, greenbone üzerinde login olduktan sonra, Scans > Reports kısmına tıklayalım. Açılan pencerede, görüntülemek istediğiniz tarama görevinin yanındaki bulunan DATE'e tıklamanız gerekecektir.

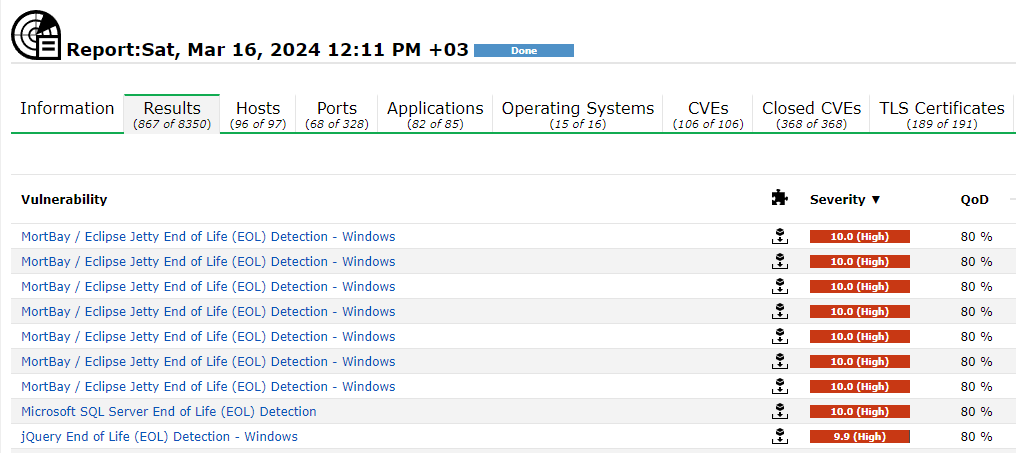

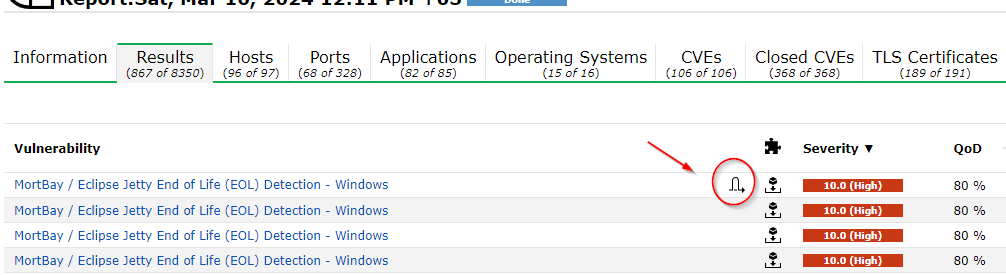

Tarama görevini ve Results kısmı seçtikten sonra, tarama sırasında bulunan güvenlik açıklarıyla dolu bir sayfayla karşılaşacaksınız.

Ayrıca, results kısmında anlatıldığı gibi güvenlik açığı, hangi cihazların etkilendiği ve düzeltme eki için olası çözümler hakkında bilgi almak üzere listelenen her güvenlik açığını tıklayarak açabilirsiniz.

Raporlar kısmında ek olarak makinaları, açık portları, işletim sistemleri gibi bir çok bilgiye ulaşabilirsiniz. Zaten ürünü genel olarak kullanmak için raporlar kısmı yeterli olacaktır.

Reports Download

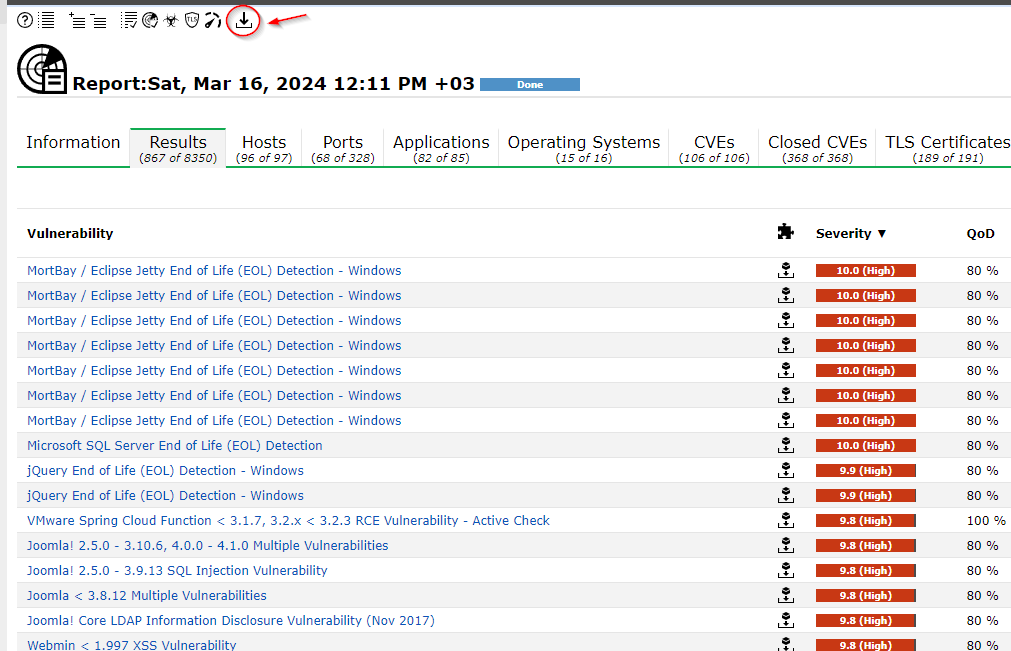

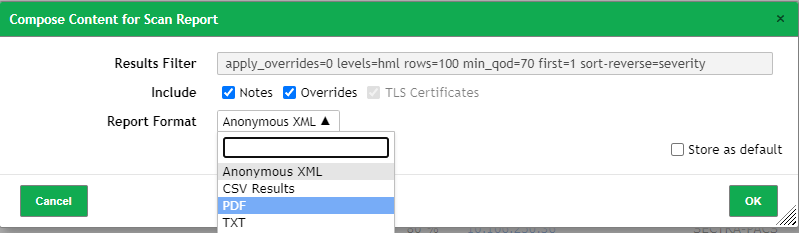

Buradan tarama görevi raporları, sayfanın sol üst kısmındaki Filtrelenmiş raporu indir öğesine tıklanarak da dışa aktarılabilir.

Tarama Raporu için İçerik Oluştur penceresini açtıktan sonra, tarama raporunun hangi formatta olmasını istediğinizi seçebilir ve ardından raporu mevcut cihazınıza indirmeye başlamak için Tamam'ı tıklatabilirsiniz.

Overrides

Geçersiz Kılma aracı, kullanıcıların bir taramada ortaya çıkabilecek false positive(yanlış pozitifleri) ve diğer bilinen tutarsızlıkları filtrelemesine olanak tanır.

false positive: Yanlış pozitif, gerçekte var olmayan bir sorunu tanımlayan bir bulgudur. Güvenlik açığı tarayıcıları genellikle bir güvenlik açığına işaret eden kanıtlar bulur. Ancak nihai bir karara varmak mümkün değil. İki seçenek mevcuttur:

- Potansiyel olarak var olmayan bir güvenlik açığının raporlanması (False Positive | Yanlış Pozitif)

- Potansiyel olarak mevcut bir güvenlik açığının raporlanmasının göz ardı edilmesi (False Negative | Yanlış Negatif)

Yanlış negatiflerde olduğu gibi kullanıcı bunları tanıyabildiğinden ve yönetebildiğinden, GreenBone güvenlik açığı tarayıcısı potansiyel olarak mevcut tüm güvenlik açıklarını rapor eder. GreenBone, bunları kategorize etmek için çeşitli otomatik ve yarı otomatiklerle yardımcı olur.

Bu sorun özellikle Enterprise Linux dağıtımlarında tipiktir. Örneğin 4.4 sürümünde bir SSH hizmeti kuruluysa ve yazılım bağlantı denemesi sırasında bu sürümü rapor ediyorsa, bu sürümdeki bir güvenlik açığını bilen bir güvenlik açığı tarayıcısı bunu bu şekilde raporlayacaktır. Satıcı muhtemelen bu güvenlik açığını zaten gidermiş ve halihazırda yüklü olan 4.4-p1 sürümünü yayınlamıştır. Bu sürüm hala dış sürüm 4.4'e rapor veriyor, böylece güvenlik açığı tarayıcısı ayırt edemiyor. Bu gibi durumlarda isterseniz geçersiz kılma işlemi bu sonuçların artık görüntülenmemesini sağlayabilir.

Overrides(Geçersiz kılmalar) oluşturmanın tercih edilen yöntemi şudur. Greenbone üzerinde login olduktan sonra, Scans > Reports kısmına tıklayalım. Açılan pencerede, Overrides edeceğiniz tarama görevinin yanındaki bulunan DATE'e kısmına tıklayınız.

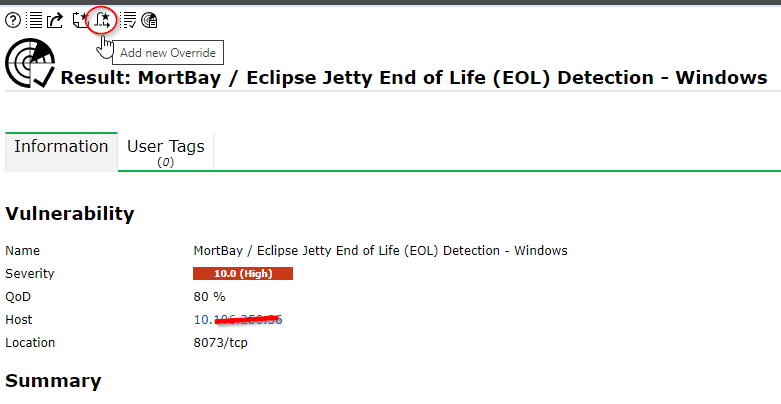

Results kısmında Overrides etmek istediğiniz güvenlik açığını bulun, genişletin ve daha fazla seçenek için genişletilmiş güvenlik açığının sol üst köşesinde bulunan büyüteci tıklayın.

Güvenlik Açığı Sayfasına geldiğinizde, sayfanın sol üst kısmındaki Add new Override düğmesine tıklayın.

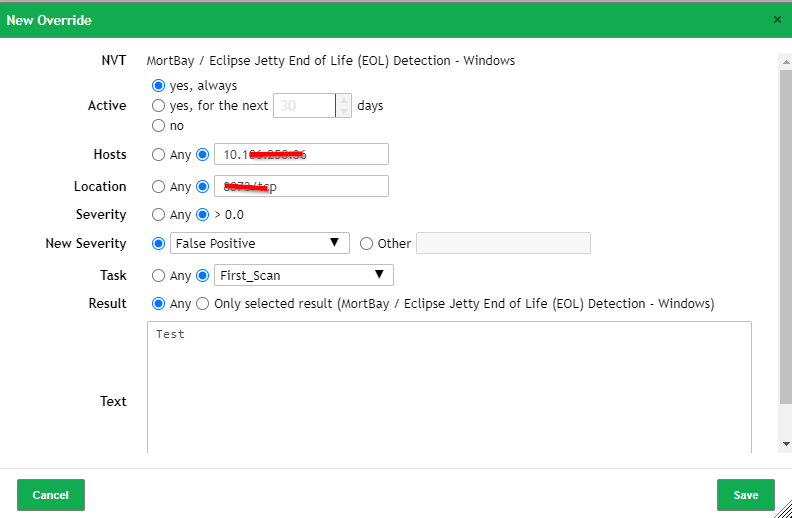

Buradan, geçersiz kılma işleminizi ihtiyacınız olanla eşleşecek şekilde uyarlamanıza yardımcı olacak seçenekler sunulacak.

- Active: Bu seçenek, geçersiz kılmanın etkin olup olmayacağını veya kendini kapatmadan önce belirli bir süre boyunca etkin olup olmayacağını seçmenizi sağlar.

- Hosts: Geçersiz kılmanın uygulanacağı ana bilgisayarı veya ana bilgisayar grubunu seçebilirsiniz, ayrıca tüm ana bilgisayarlara uygulanması için herhangi birini de seçebilirsiniz.

- Location: Kullanıcıların geçersiz kılmaya yalnızca belirtilen port dahil etmesine veya güvenlik açığından etkilenen herhangi bir bağlantı noktasını dahil etmesine olanak tanır.

- Severity: Taranan güvenlik açığının geçersiz kılmanın uygulanması için bir önem düzeyi gerektirip gerektirmediğini belirtir.

- New Severity: Bu, kullanıcıların daha önce ayarlanan parametrelerle eşleşen bir güvenlik açığının önem düzeyini geçersiz kılma işlemine tabi tutabileceği yerdir; örneğin, bunu Yanlış Pozitif olarak ayarlamak, geçersiz kılınan güvenlik açığını, ciddiyeti açısından, olacağı değer yerine Yanlış Pozitif olarak değiştirdi.

- Task: Geçersiz kılmanın yalnızca belirli tarama görevi sonuçlarına/raporlarına uygulanmasına izin verir. Tüm tarama görevi raporlarına/sonuçlarına uygulanacak şekilde geçersiz kılmak için Herhangi biri olarak değiştirilebilir.

- Text: Kullanıcıların, geçersiz kılmaları birbirinden ayırt etmeye yardımcı olacak bir açıklama yerleştirebilecekleri yer.

Geçersiz kılma işlemi tamamlandıktan sonra tamamlamak için sağ alttaki SAVE'e tıklayın. Bir geçersiz kılma işlemi yapıldıktan sonra, bu ayrı örnekte gösterildiği gibi Reports ve Overrides listelerinde görünecektir.

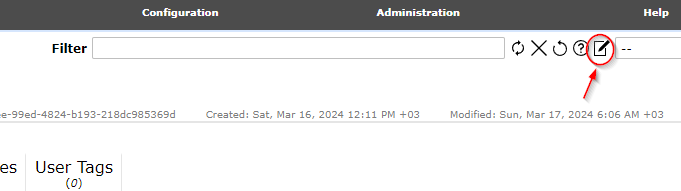

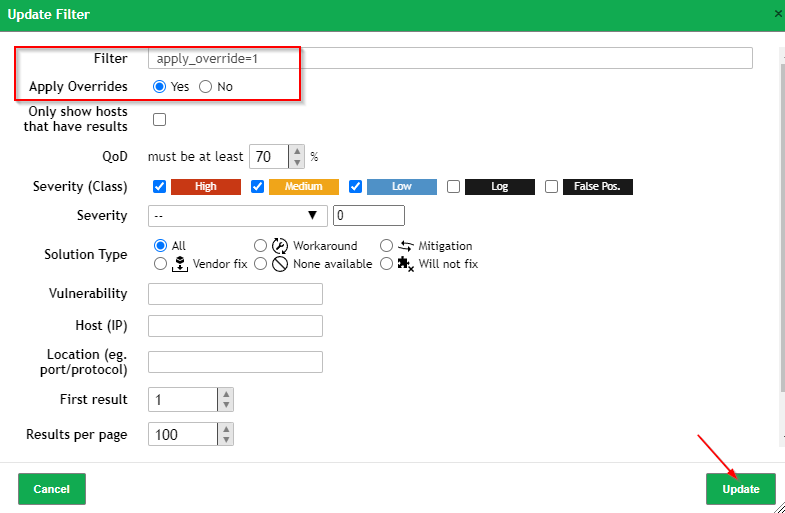

Override olması için filtre uygulamamız gerekmektedir. Bunun için filter kısmından edit tuşuna basalım.

Filter kısmına aşağıdaki komutu yazıp Apply Overrides seçeneğini etkinleştirip Update butonuna basmanız yeterlidir. Değişiklik yapıldıktan sonra, önem düzeyindeki değişiklikler rapor ve sonuç sayfalarına da uygulanacaktır.

apply_override=1

Assests

Varlık yönetimi, Tarama Görevleriniz aracılığıyla bulunan tüm varlıkların bir listesini bulabileceğiniz yerdir.

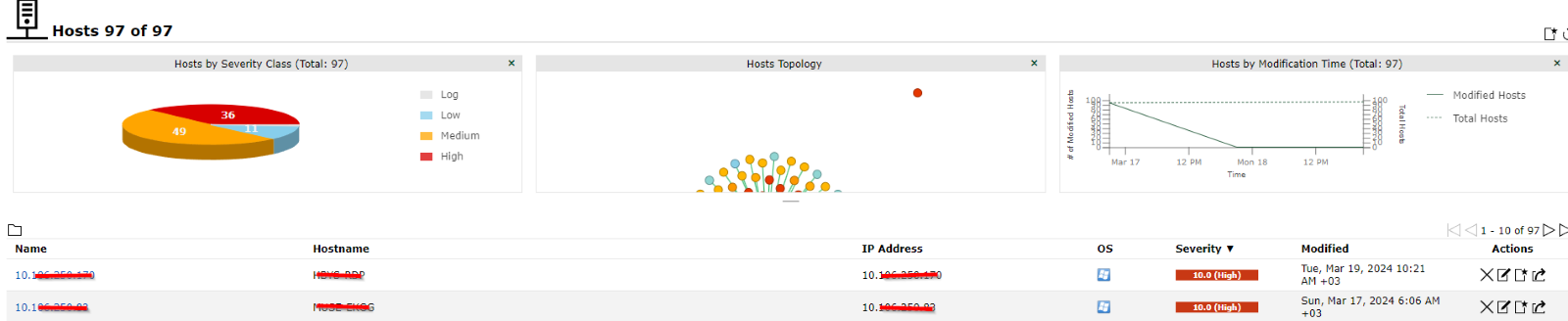

Hosts

Ana Bilgisayarlar sekmesi, Ana Bilgisayarların bir listesini ve her Ana Bilgisayarın Adı, IP Adresi, İşletim Sistemi, Güvenlik Açığı Önem Sınıfı, Son Güncelleme gibi bunlarla ilgili verileri bulabileceğiniz ve eylemlerin gerçekleştirilebileceği bir eylem sekmesi bulabileceğiniz yerdir.

NOT: Makinalar hakkında daha fazla bilgi toplamak için bir ana bilgisayar üstünde Name kısmına tıklayabilirsiniz.

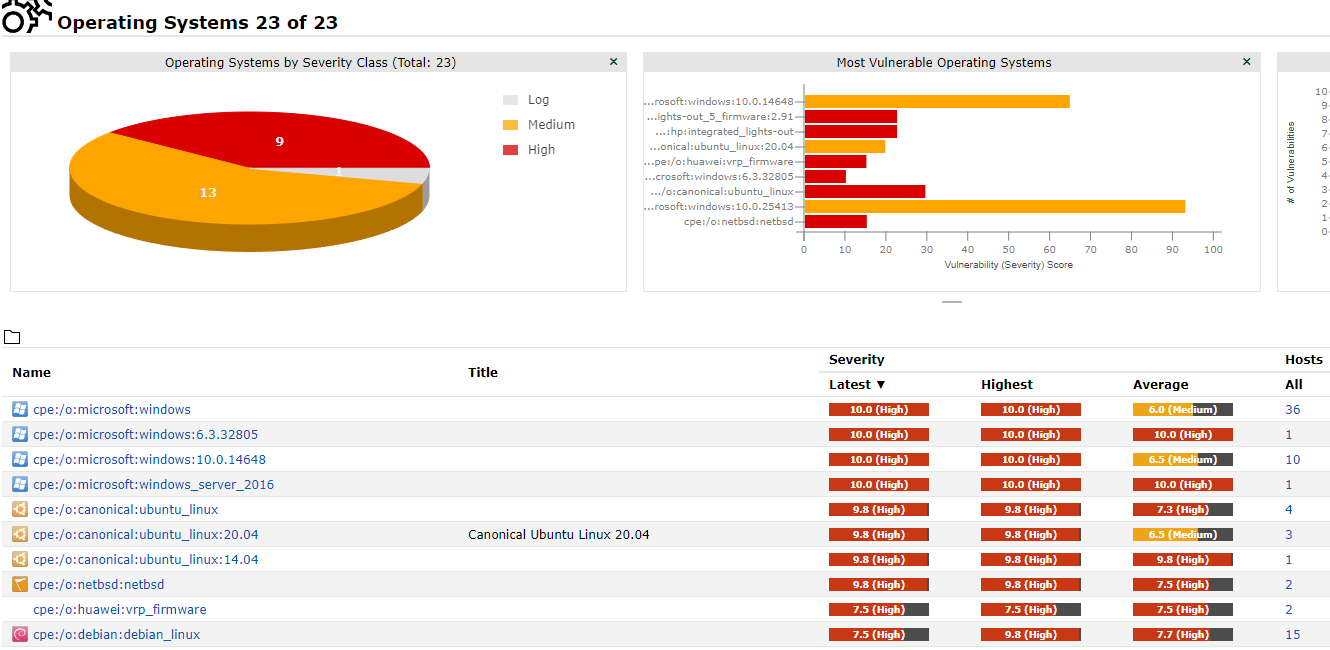

Operating Systems

Bu sekme, tarama görevleriniz tarafından algılanan tüm İşletim Sistemlerinin bir listesinin yanı sıra her bir İşletim Sistemindeki ilgili veriler bulabileceğiniz yerdir. Burada İşletim Sistemlerinin Adını, En Son, En Yüksek ve Ortalama Önem Düzeyini, işletim sistemini kullanan ana bilgisayar sayısını, en son ne zaman güncellendiğini ve listelemeyle ilgili olarak tarayıcının yapabileceği eylemleri öğrenebilirsiniz.

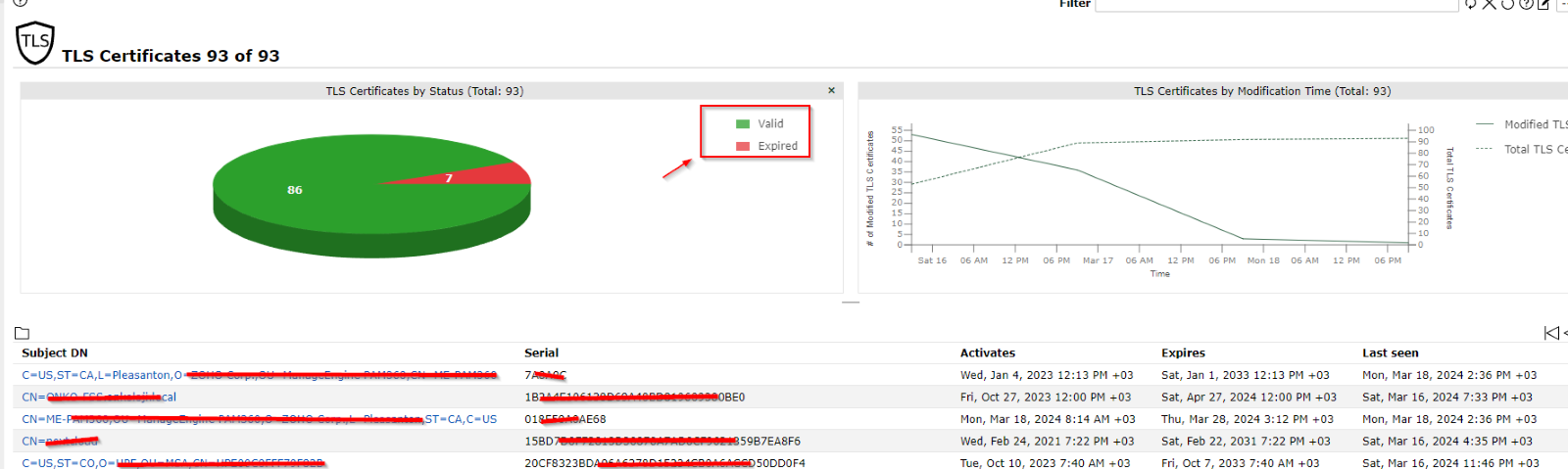

TLS Sertifikaları

Bu sayfada, Tarama Görevinizin algılayabildiği TLS Sertifikalarının bir listesini bulabilirsiniz. TLS Sertifikalarının listesi aşağıdaki kategorilere ayrılmıştır; Veren DN'si, Seri Numarası, aktivasyon tarihi, son kullanma tarihi ve en son ne zaman görüldüğü. Ayrıca her sertifikanın yanında bulunan eylemler aracılığıyla Sertifikalarınızı dışa aktarabilir, silebilir ve indirebilirsiniz.