Greenbone Scanner

Bir önceki kılavuzda greenboon kurulum aşamalarını incelemiştik. Şimdi greenbone web arayüzündeki ayarları yapıp tarama işlemi gerçekleştireceğiz.

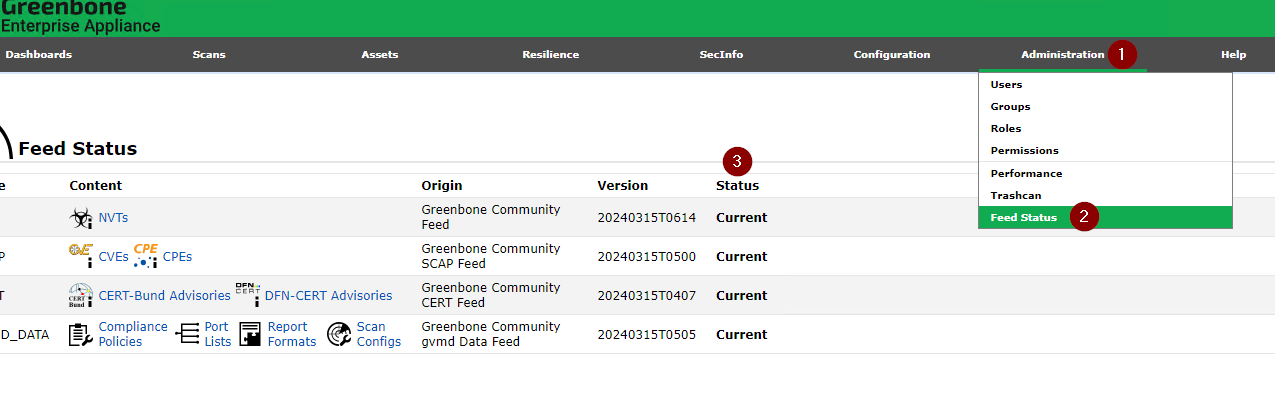

Greenbone web arayüzüne giriş yapın ve ilk olarak Administration > Feed Status kısmından sistemin güncel olduğuna emin olunuz. (Current en son versiyonda olduğu anlamına gelmektedir.) Güncel değil ise sunucuya bağlanarak güncelleyiniz.

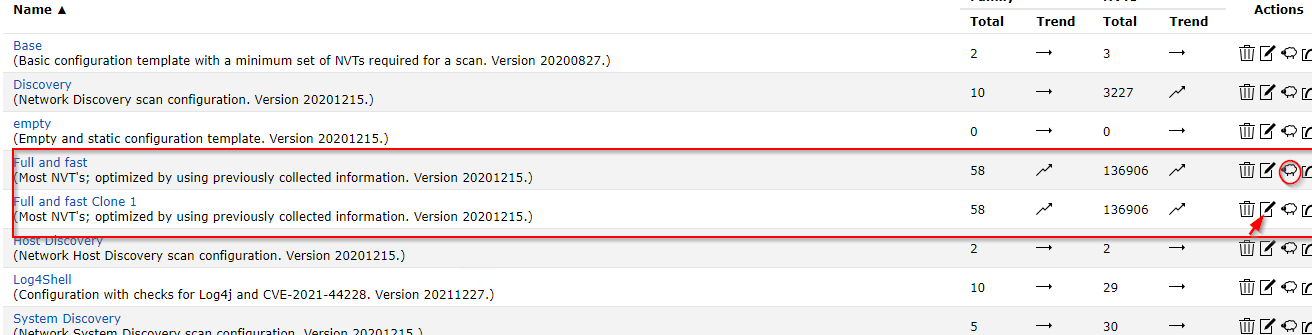

Configuration > Scan Configs kısmına geçiniz. Varsayılan olarak güvenlik açığı tarama görevi için kullanılabilecek bir dizi Tarama Yapılandırması vardır ve her tarama yapılandırması, tarama için hedeflenen ana bilgisayarlara karşı hangi güvenlik açıklarının kullanılacağını belirler. Varsayılan olarak Full and fast seçili gelmektedir. Örneğin, yeni bir şablon oluşturup sadece windows makinalara veya sadece SSH portlarına brute force yaptırabilirsiniz.

Hazır şablonların üzerinde işlem yapmak yerine, koyun sembolüne tıklayarak yapılandırmaları klonlayıp onlar üstüne işlem yapabilirsiniz. Full and fast üzerinde klonlama işlemi gerçekleştirip, Actions kısmından düzenleme sembolüne tıklıyoruz.

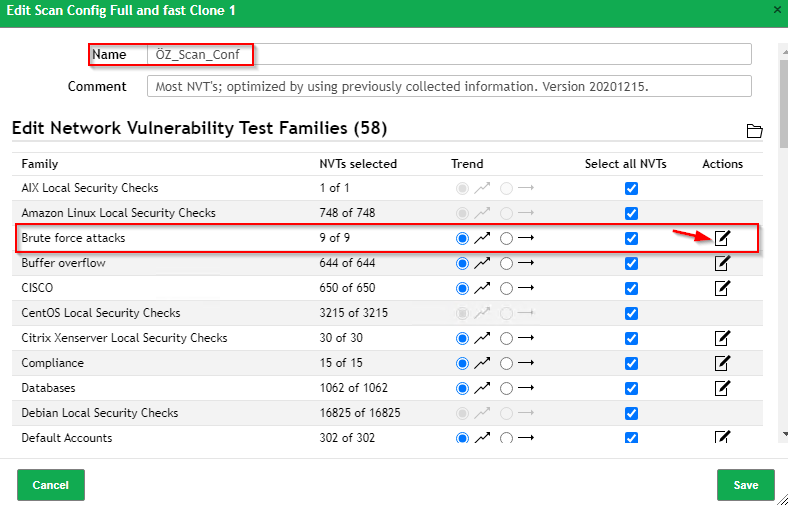

Klonladığım tarama konfigürasyonuna ayırt etmek için bir isim belirleyelim. Bu kısımda brute force saldırı kısmını kapatabilir veya Actions kısmında detaylandırabilirsiniz.

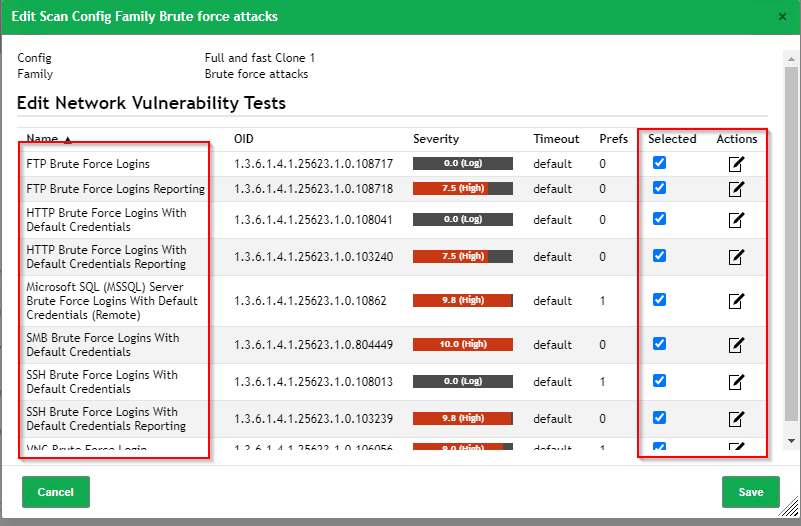

Biraz daha detaya indiğimiz zaman hangi servislerde brute force yapabileceğini görebiliyoruz. Bu kısımdan yine servis bazlı açıp kapatma işlemleri gerçekleştirebiliriz.

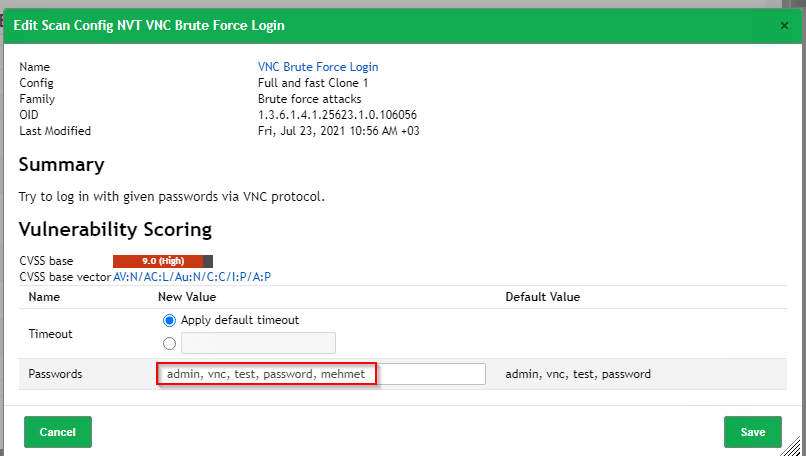

Brute force kısmından VNC servisi için detaya indiğimiz zaman hangi parolaları denediğini görebiliyoruz. İstersek aşağıdaki görseldeki gibi denemesini istediğimiz parolaları girebiliriz.

Tarama yapılandırmasının bu kadar üstünde durma sebebim, yapılan işlemler bilinmez ise sistemde sorun kitlenme ve çökme yaşanabilir. Örneğin brute force yaparken, bir ESXI sunucusunun login erişimini kitleyebilirsiniz. Bu yüzden tarama öncesi yapıyı bilmekte fayda var. Ona göre bazı cihazlar tarama dışı bırakılabilir.

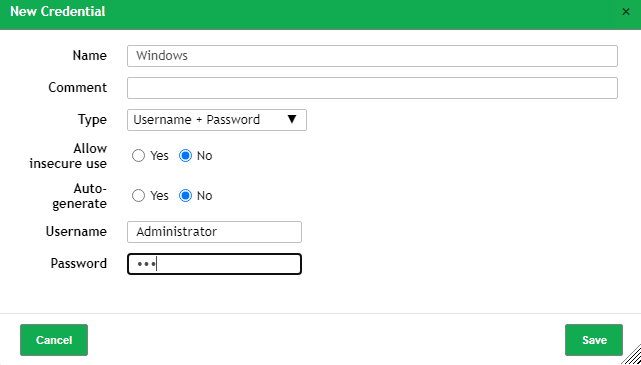

Configuration > Credentials kısmından ayarları yapmaya devam edelim. Bu modülde ise windows(smb), linux(ssh), esxi(ssh) snmp vb. servisler için belirlediğimiz kullanıcı adı ve parolalar ile hedef makinalarda tarama yaptırabiliriz. Bu sayede aşağıdaki gibi hedeflerde daha detaylı bir tarama işlemi gerçekleştirilebilir.

- SMB → Windows sistemlerinde, yama düzeyini ve Adobe Acrobat Reader veya Java suite gibi yerel olarak yüklenen yazılımları kontrol edebilir.

- SSH → Bu erişim UNIX ve Linux sistemlerindeki yama düzeyini kontrol etmek için kullanılır.

- ESXi → Bu erişim, VMWare ESXi sunucularının yerel olarak test edilmesi için kullanılır.

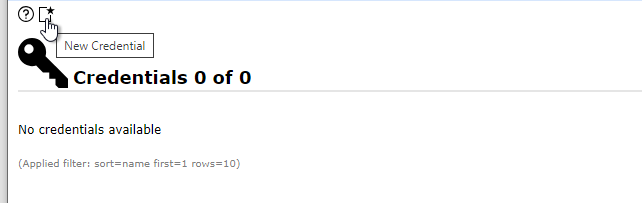

Açılan pencerede New Credential seçeneğini seçelim.

Type kısmından Username + Password seçili iken windows, linux veya esxi için hesaplar ekleyebilirsiniz. Yine type kısmından SNMP protokol için community string eklenebilir.

Credentials asıl amacı hedef cihazlarda brute force değil cihazlara bağlanarak daha detaylı tarama yapmasını sağlamaktır.

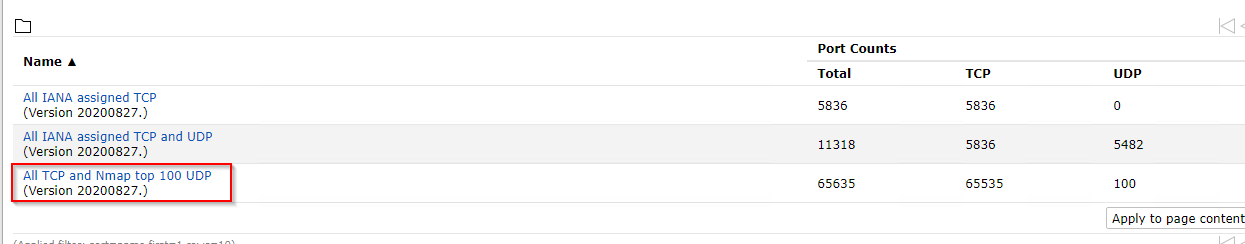

Configuration > Port list kısmında ise hedef cihazlarda hangi portların taranmasını istersek onlar için özel şablonlar oluşturabiliriz. Varsayılan olarak, ALL IANA assigned TCP seçili gelecektir. Özetle, sistem bağlantı noktaları (0-1023 Bağlantı Noktaları) oldukça sık kullanılacaktır diyebiliriz. Ancak yine siz zamanınıza göre All TCP and Nmap Top 100 UDP kullanabilir veya kendinize özel sadece http (80) ve https (443) gibi özel portlar oluşturabilirsiniz.

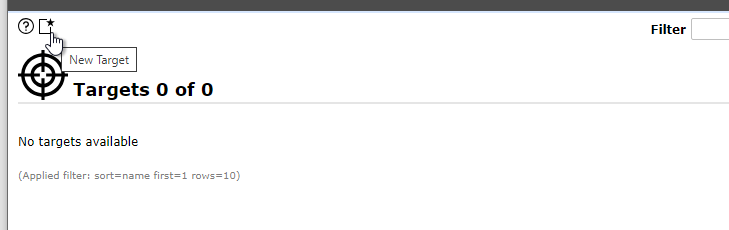

Configuration > Targets kısmında ise tarama yapılacak ip veya ip bloklarını belirtmemiz gerekmektedir. Bunun için, New Target seçeneği ile devam edelim.

Eğer yapıdaki ip blokları bilinmiyor ise bu tarama öncesi masscan aracı kullanılır ve ip blokları bulunabilir.

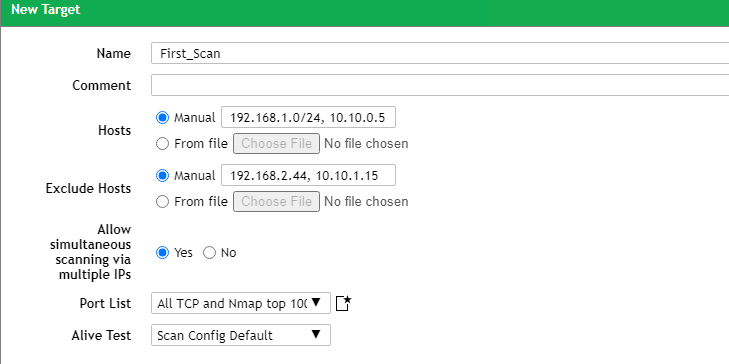

- Name: Bu kısmına hedefler için bir isim belirtilir.

- Hosts: Tarama yapılacak ip/ip bloklarını manuel olarak yazabilir veya bir text belgesi belirtebilirsiniz.

- Exclude Hosts: Kılavuzun başında belirtildiği gibi kritik cihazları bu tür zafiyet tarama araçları yerine manuel ayrı olarak yapılması daha doğru olur. Taranmaması istediğiniz ip/ip bloklarını belirtin.

- Port List: Port seçilmesinde All TCP and Nmap Top 100 UDP seçilmesi daha doğru olacaktır.

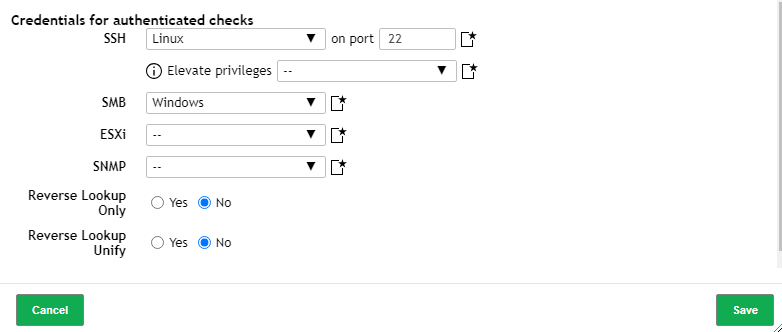

Credentials for authenticated checks kısmında ise, kılavuz içinde ayarladığımız kullanıcı bilgilerini seçerek daha detaylı tarama yaptırabilirsiniz. SSH kısmında Elevate privileges ile yetkili kullanıcıya yükseltebilirsiniz. Save butonu ile işlemi bitirelim.

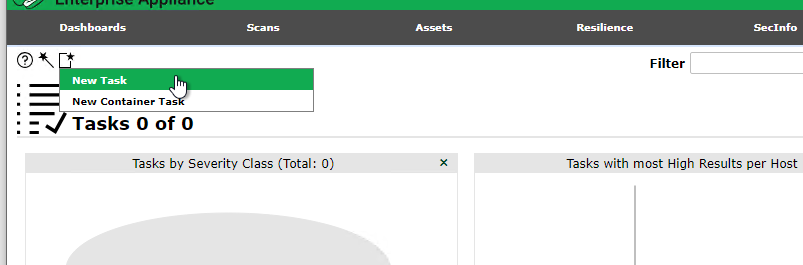

Artık son aşamada tarama işlemini gerçekleştirebiliriz. GreenBone web arayüzünden Scans > tasks yolunu takip edip, New Task seçeneğini seçiniz.

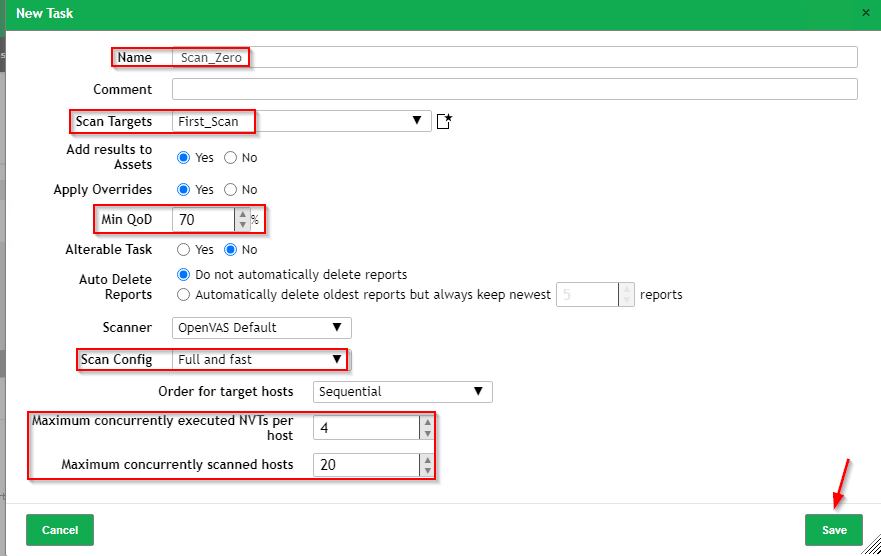

Açılan pencerede zorunlu ve önemli kısımları inceleyelim.

- Name: Bu kısmına tarama için bir isim belirtilir.

- Scan Targets: Target kısmında oluşturduğumuz hedef seçilir.

- Min QoD: Raporlar ve Sonuçlar sayfalarında hangi güvenlik açıklarının listeleneceğini belirler . Her bir güvenlik açığının kendisine atanmış 1 ila 100 arasında değişen bir QoD'si vardır; %1, güvenlik açığının güvenilir olma ihtimalinin %1 olduğu ve %100, bir güvenlik açığının güvenilir olma şansının %100 olduğu anlamına gelen %100 anlamına gelir. Varsayılan olarak %70'e ayarlıdır, çünkü bu, çok fazla yanlış pozitif sonuç elde etmeden tespit edilen güvenlik açıklarının çoğunu yakalamanıza olanak tanır.

- Scan Config: Brute Force gibi kılavuz başında anlatılan tarama ayarlarınızı seçiniz. Eğer kritik bir yapınız yok ise veya kirik olan sunucuları tarama dışı bıraktıysanız, Full and fast seçebilirsiniz.

- Maximum concurrently executed nvts per host: Ana bilgisayar başına eşzamanlı olarak yürütülen maksimum nvt (Güvenlik Açığı Testi) sayısını belirler.

- Maximum concurrently scanned hosts: Eşzamanlı olarak taranan maksimum ana bilgisayar sayısı. (Sanal Makina kaynaklarına(cpu,mem) göre belirlenebilir.)

Varsayılan olarak, bir seferde 20 ana bilgisayarın tarandığı ana bilgisayar başına 4 NVT (Güvenlik Açığı Testi) kullanılır.

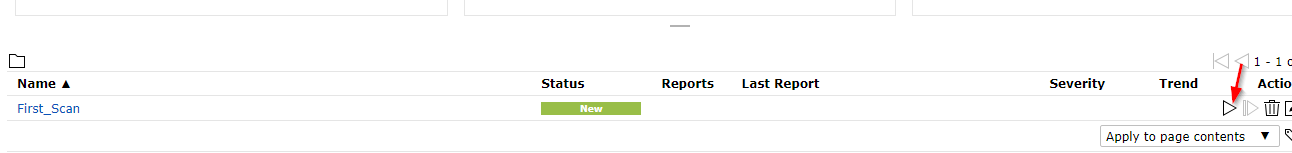

Save işleminden sonra artık başlatma sembolüne basarak taramayı başlatabilirsiniz.

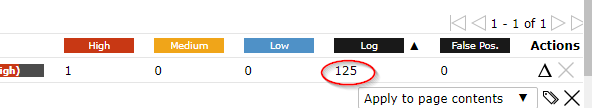

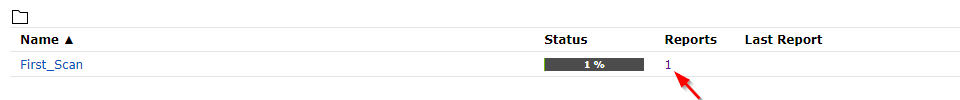

Reports kısmı geldikten sonra 1 sayısına tıklayalım.

Biraz bekledikten sonra Log kısmı oluşuyorsa sorunsuz tarama başlamıştır.